(publicada en el Mundo del Abogado, junio de 2012)

¿De qué manera han revolucionado las nuevas tecnologías de la comunicación al Derecho Penal?

Los delitos cometidos a través de medios informáticos o electrónicos han acompañado a esta nueva era de prodigios tecnológicos que, en los últimos veinte años, ha revolucionado la vida diaria de las personas. Esto debido a que la computación, la telefonía celular, los nuevos instrumentos de audio y video son aparatos que acompañan el transcurso de la vida cotidiana. Por ejemplo, hace poco se inició en México el sistema para hacer pagos a través del teléfono celular, lo que permite al sujeto común pagar algún bien o servicio sin traer un solo billete o moneda.

Los adelantos tecnológicos tienen sus bondades, derivadas del objetivo con el que se desarrollan: mejorar la calidad de vida de sus usuarios. Esto se traduce en comunicaciones ágiles, procesos administrativos más eficaces y en ahorro de horas/hombre en el trabajo cotidiano.

Es por eso que el Derecho no puede mantenerse apartado de aquéllos que utilizan las nuevas tecnologías como el medio para realizar delitos.

En razón de que Internet no reconoce límites geográficos y que los delitos traspasan las fronteras, se ha tomado la conciencia de la necesidad de cooperación conjunta para combatir el delito informático, por ello se critica que nuestra legislación sobre delitos informáticos no esté al día.

¿Cuál es el perfil de los usuarios de las nuevas tecnologías?

Creo que resulta importante señalar que en México, según los datos de la AMIPCI, sólo tienen acceso a las nuevas tecnologías alrededor de cuarenta millones de cibernautas; esto significa que la mayor parte de la población no tiene acceso, no conoce el medio y, por tanto, no conoce las bondades y peligros que encierra la red. Por ello, estoy convencido de que la ola más grande de la informática apenas está por venir.

De estos cuarenta millones de personas distinguimos dos grandes grupos que observamos a partir del estudio de las redes sociales en internet: nativos y migrantes digitales.

El nativo digital es aquella persona que ha nacido y se ha desarrollado con el uso de las nuevas tecnologías, éstas son parte de su cotidianidad y, por tanto, no necesita manuales o instructivos para entender su funcionamiento; desarrolla vínculos personales a través de los medios electrónicos, pero su falta de malicia lo puede llevar a confiarse y depositar en dispositivos electrónicos ingentes cantidades de datos personales y compartirlos sin discrimen alguno.

El migrante digital, en donde me inscribo, no creció con las nuevas tecnologías, por el contrario, se ha ido adaptando a las mismas conforme evolucionan, requiere de manuales o instructivos y sus vínculos en la red, esencialmente, son para fortalecer los que tiene en la vida real. Por su desconocimiento de este tipo de tecnologías (y de sus riesgos), puede depositar ingentes cantidades de datos personales.

¿Cómo están regulados los delitos informáticos en nuestro país?

Brevemente te podría señalar que, como en otros países de la región, se ha dado una respuesta local a un problema global, y si esto lo dividimos entre las tantas entidades federativas, podemos concluir que la legislación en materia de delitos informáticos es deficiente.

Fue Sinaloa el primer estado de la República que incluyó algunos tipos en su Código penal, pero la eficacia de la ley iba inversamente proporcional al número de estados que no contemplaban los mismos delitos. El resultado: impunidad.

En 1999 se incorporaron delitos informáticos al Código Penal Federal, pero, sólo para dar una idea de su utilización, puedo señalar que en 2011 sólo hubo una consignación por el delito contemplado en el artículo 211 bis – 3 (según consulta que hice a PGR vía IFAI).

Ahora bien, los delitos informáticos contenidos en el Código Penal Federal no son aplicables sino cuando se dan las condiciones de competencia que señalan los artículos 104 de la Constitución Política de los Estados Unidos Mexicanos y 50 de la Ley Orgánica del Poder Judicial de la Federación, por lo que un sujeto como nosotros está protegido sólo por las leyes del fuero común.

En el Distrito Federal, son pocos los delitos informáticos que están en el catalogo del Código penal, pero sin duda destaca el de robo de identidad que, en las redes sociales y en otras actividades que utilizan la informática, aparece de manera más constante.

Por lo que hace a la pornografía infantil, el medio informático ha permitido la realización, de manera exponencial, de este delito como si hubiera encontrado su medio natural. Pero, con los instrumentos legales e instituciones pendientes de la procuración de justicia y de seguridad pública, creo que es el delito mejor combatido.

A pesar de todo, establecer un catálogo claro de delitos informáticos, regular la investigación de la prueba electrónica y su ofrecimiento en el proceso penal siguen siendo asignaturas pendientes.

¿Existe alguna otra conducta que use las nuevas tecnologías y que despierte tal interés por su regulación?

Efectivamente. Las nuevas tecnologías han incidido en el aumento sustancial de reproducciones no autorizadas de productos con contenido protegido por las leyes de derechos de autor y propiedad industrial. La libertad de los usuarios de internet para obtener de manera ilícita bienes protegidos es inédita. Las descargas ilegales de música, por ejemplo, demuestran cómo puede acabarse con toda una industria, o bien, cómo ésta debe repensar su modelo de negocios para salir a flote.

Un problema que cada día preocupa más es la aparición de la ‘ciberdelincuencia’, con delitos como lavado electrónico de dinero, las actividades de juego ilegal, la piratería informática o la violación de la propiedad intelectual. La cooperación internacional está ya muy avanzada en determinadas áreas fundamentales como la lucha contra la delincuencia internacional organizada que se sirve de las nuevas redes de comunicación.

Ante las nuevas formas de delincuencia informática y tecnológica que han aparecido en las redes mundiales (los delitos de piratería informática registrados están experimentando un crecimiento anual del 100%), las autoridades públicas han reaccionado y están haciendo esfuerzos para armonizar la legislación penal en materia de delitos informáticos y evitar la aparición de paraísos digitales para el delincuente.

Hace poco se discutía, en una comisión del Senado, el documento denominado ACTA (Acuerdo Comercial Anti-falsificación), que está basado en el artículo 10 de la Convención de Budapest sobre cibercriminalidad; sin embargo, dicho texto ha causado gran polémica, pues todo aquel instrumento que lleve consigo la supervisión o cancelación de servicios, sin guardar el respeto a las leyes fundamentales de los usuarios, provoca malestar entre quienes consideran a la red un territorio de las más amplias libertades.

Entonces, ¿la red está regulada?

La red, en tanto que es un medio de comunicación, está regulada por diversos ordenamientos nacionales (federales y estatales) e internacionales, pero algunas conductas de nuevo cuño escapan de esta regulación.

¿Qué se puede concluir en este ámbito?

1.- La propiedad intelectual genera dividendos para los artistas, creadores, desarrolladores e industria. La obtención y distribución ilícita de materiales protegidos es un nicho para la delincuencia, la cual opta por este medio por dos razones: no necesita utilizar la violencia como medio comisivo, y esto le permite el anonimato continuo,, y la falta de regulación, que es un claro incentivo para esta actividad.

2.- Las pérdidas para la industria permean a todos los involucrados en el proceso creativo. Menores ingresos también significan menor pago de impuestos.

3.- Internet ha sido un medio poco o mal regulado. Se atiende el fenómeno hasta que algo rebasa el ámbito virtual. Ejemplos de ello son el bullying, la pederastia, los fraudes financieros, el fomento al terrorismo, etcétera.

4.- Internet debe ser regulado de acuerdo con su naturaleza, es decir, bajo soluciones globales que verdaderamente protejan bienes valiosos para un estado, como lo es la propiedad intelectual

¿Qué sugiere para proteger la propiedad intelectual sin vulnerar derechos fundamentales, respecto al documento denominado ACTA?

Se recomienda:

A) La revisión integral de la legislación relativa a la propiedad intelectual, cuya armonía en el ámbito penal dista mucho de ser realmente eficaz.

B) No suscribir ni ratificar un instrumento internacional que sólo acusa la desesperación de un grupo de personas que, aunque de buena fe, no conoce el alcance de lo que están solicitando.

En su caso, suscribirlo y/o ratificarlo con las reservas correspondientes para no vulnerar la protección constitucional de los derechos de legalidad, audiencia, debido proceso e inviolabilidad de comunicaciones.

De estas sugerencias se podrá obtener

1.- Un mejor esquema de protección legal de la propiedad intelectual. Los creadores lo merecen.

2.- Una mayor recaudación de impuestos, que son generados por el correcto combate a aquellos productos que son comercializados eludiendo la materia por ser de origen ilícito.

3.- Certidumbre para los usuarios y proveedores del servicio.

4.- Una cultura de corresponsabilidad. Todos los factores (Estado, creadores, proveedores del servicio y usuarios) deben estar conscientes del papel que juegan en beneficio de todos.

¿Cómo se ha regulado esto en otras latitudes?

En España se ha pretendido regular, especialmente, la copia y distribución no autorizada de programas de ordenador y la tenencia de medios para suprimir los dispositivos utilizados para proteger dichos programas.

Parte de estas nuevas conductas es el rompimiento de sistemas para proteger la información. La copia ilegal es el siguiente paso después del acceso no permitido; por lo tanto, se debe sancionar a quien utilice sus conocimientos para traspasar mecanismos informáticos de seguridad sobre una base de datos lo que hace necesaria una nueva hipótesis dentro de nuestra legislación.

Resulta importante recalcar que al atentar contra la propiedad intelectual se menoscaba el patrimonio cultural de un país o del mundo entero, pues con estas actividades se atenta contra la actividad creadora y la remuneración que por su trabajo reciben artistas e intérpretes, así como las industrias disqueras, de software, editoriales, etcétera. En tal virtud, antes que atender al delito como tal se deben buscar soluciones creativas que impidan la reproducción no autorizada de material protegido por derechos de autor.

En España por ejemplo, han pasado por distintos experimentos regulatorios tales como la ley del Cánon, la ley Sinde y otros ordenamientos cuya aplicación ha sido controvertida ante los Tribunales constitucionales. Poca suerte han tenido en este campo. Pero cuando termina una ley, se proyecta una nueva.

En Estados Unidos por ejemplo, han realizado distintos instrumentos, como la SOPA (Stop on line piracy act) o la PIPA (PROTECT IP Act, Preventing Real Online Threats to Economic Creativity and Theft of Intellectual Property Act) que parten de la Digital Millennium Copyright Act y que no prosperaron.

Otro ejemplo es la actual Cyber Intelligence Sharing and Protection Act» o HR-3523, mejor conocida como CISPA, cuyos contenidos ponen en un punto de quiebre a la ley frente al usuario de la red y han despertado movimientos de protesta reflejados en ataques a las páginas de las empresas que las promueven o de las instituciones que las pretenden implementar. Sin duda alguna estamos frente al nacimiento de una nueva forma de sociedad.

¿Qué alternativa existe para que las leyes sean eficaces en el ámbito virtual?

Resulta indispensable, hoy más que nunca, establecer la cooperación internacional como uno de los puntos de solución.

Regresemos a las redes sociales en Internet

Las redes sociales en internet han despertado el interés de diversos sectores de la sociedad que buscan un contacto directo con los usuarios o receptores del mensaje (en el circuito de la comunicación). Los políticos han encontrado un sitio de bajo costo para la exposición de sus mensajes, sin intermediarios, a un gran público.

Esto también implica la posibilidad de que, a través de este tipo de redes, se realicen actos contra la ley como las campañas negras, consistentes en la denostación del contrincante, o bien, que por la naturaleza atopológica se realicen campañas fuera de los tiempos electorales sin que la ley pueda alcanzar estas campañas realizadas desde puntos fuera de jurisdicción.

En las redes sociales, como en toda asociación humana, debemos distinguir el perfil y los objetivos que tienen implícitos. Finalmente, la red es pertenencia. Del mismo modo en que cada persona se une a ciertos grupos sociales, en las redes virtuales hay adaptación, inadaptación (autorechazo) y discriminación (rechazo de los otros).

Dentro de las principales redes sociales (Facebook, Hi5, Linkedin, Flickr, Myspace y Youtube), en lo particular me llama la atención Twitter. Esta red es identificada por los 140 caracteres con los que el usuario debe comunicarse a la vez con los otros miembros. Con la pregunta inicial “¿Qué está pasando?”, invita a describir en un mínimo espacio ideas, momentos[2], noticias, opiniones e intercambiar, también brevemente (porque no es un chat aunque a veces lo parezca), puntos de vista entre follows (seguidos), followers (seguidores) y nofollowers (no es necesario que alguien siga al usuario para poder entrar en una discusión)[3].

Esta red social se encuentra en franco estado de crecimiento, pues da la oportunidad de que la gente común socialice con gente de gobierno, artistas y personas famosas; lo que no garantiza, claro, una permanente comunicación.

Por tratarse de una red de tiempo real, los usuarios pueden estar al tanto de lo que ocurre a través de los distintos noticieros y, también, por las noticias que ellos mismos generan desde lugares determinados.

En sitios donde existe silencio periodístico por su grado de riesgo, Twitter se ha convertido en la herramienta para estar al tanto de lo que sucede; pero, repetimos, esto no es garantía de veracidad, ya que también puede servir para causar temor a la población con algún mensaje cierto o falso, sin que esto sea una razón suficiente para llevarlo al catálogo de penas, como desafortunadamente ocurrió en Tabasco y Veracruz.

Las redes sociales son el primer paso hacia la nueva ingeniería del pensamiento en internet. Ahí está su potenciación. Conocer sus alcances es un deber para los operadores del derecho, pues no falta mucho tiempo para tener que resolver sobre cuestiones jurídicas y antijurídicas provenientes de distintos puntos del planeta.

¿ Hasta dónde pueden llegar las redes sociales?

El caso Wikileaks despertó el ataque de bases de datos y páginas que se negaron a dar alojo a la información sobre los cables de la diplomacia norteamericana. Esos ataques en masa provenían de distintas latitudes y tenían un solo fin: inutilizar los servicios informáticos de portales comerciales y bancarios. Ningún sistema está preparado todavía para contener esta clase de ataques, como tampoco existe la legislación suficiente sobre el tema.

De igual modo, hace algunos meses pudimos constatar los primeros resultados de la red social en un ámbito de resistencia política. El norte de África (Túnez y Egipto) ha sufrido dos cambios de gobierno que, en su momento, resistieron las manifestaciones y las urnas, pero no pudieron contener la actividad en línea a pesar de haber bajado el switch del servicio de internet el 28 de enero de 2011. Para entonces, la población ya estaba organizada. El Derecho no puede ser ajeno a esta clase de fenómenos sociales con los que se inicia otra forma de escribir la Historia.

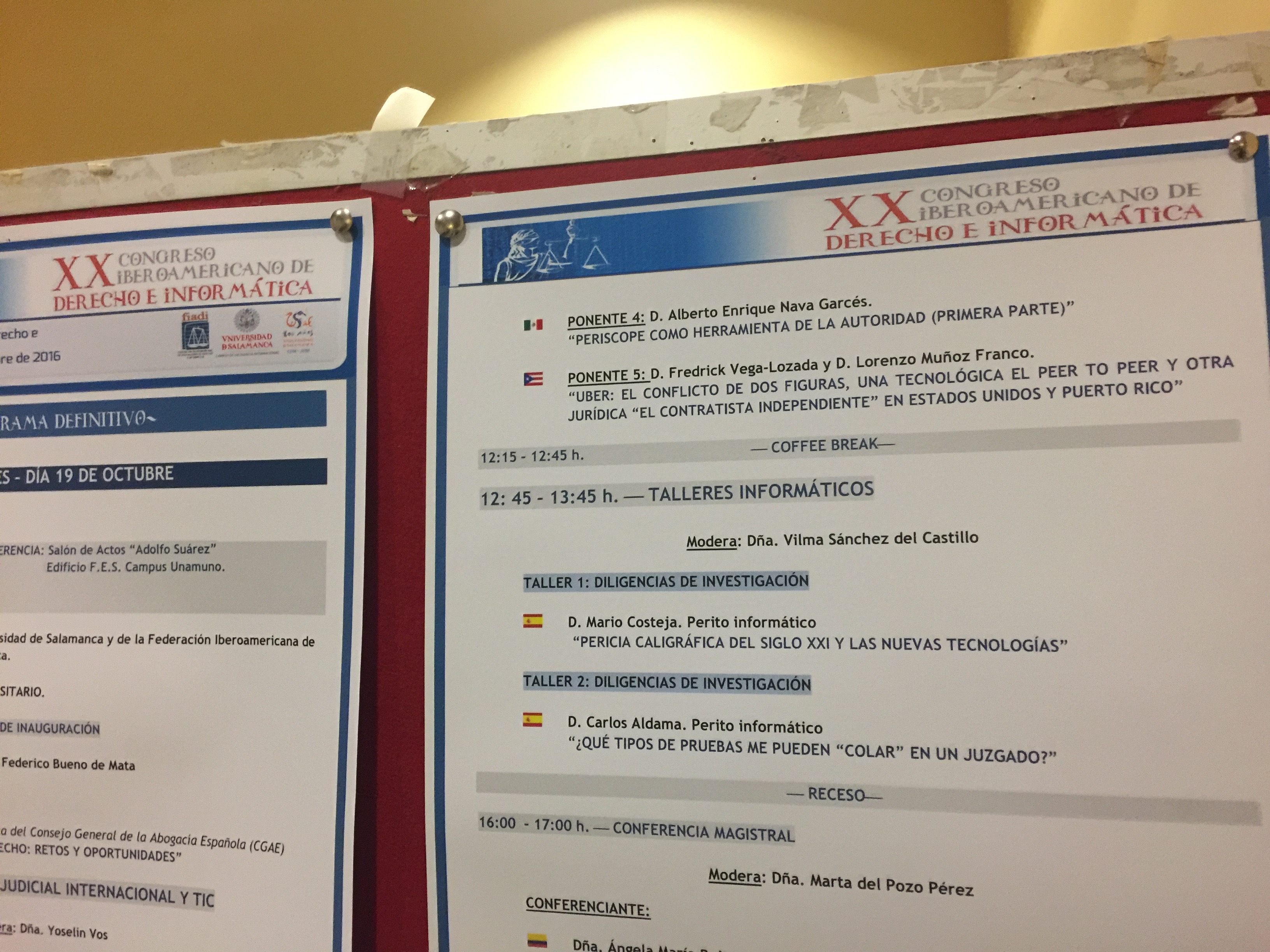

[1] Doctor en Derecho por la Universidad Nacional Autónoma de México, Miembro del Sistema Nacional de Investigadores (Conacyt); Profesor de Derecho Penal en Facultad de Derecho de la UNAM, la Universidad Anáhuac e Instituto de Posgrado en Derecho; ex Director de Investigación y actual investigador invitado del Instituto Nacional de Ciencias Penales (INACIPE). Autor de los libros El error en el Derecho Penal; Delitos Informáticos; La prueba electrónica en materia penal y Ley de protección de datos personales en posesión de los particulares y su reglamento, con comentarios, todos de la editorial Porrúa.

[2] Incluso personas en tiempo real escriben en su twitter eventos como aquél en el que un hombre describió paso a paso su propia boda, o el nacimiento de un bebé. Los astronautas de la estación espacial internacional envían, por este medio, imágenes de la Tierra.

[3] En esta red también están los llamados trolls, que son personas dedicadas a parodiar, molestar, insultar y, en caso extremo, a amenazar a algún usuario en particular.