Novedad editorial desde Brasil 🇧🇷

Un trabajo nuestro ha llegado hasta esas latitudes, lo comparto por si fuera de su interés.

Novedad editorial desde Brasil 🇧🇷

Un trabajo nuestro ha llegado hasta esas latitudes, lo comparto por si fuera de su interés.

Por Alberto E. Nava Garcés

¿Se necesitaba federalizar el delito de extorsión? Sin duda alguna

Porque es la forma más efectiva de tratar un delito en el ámbito nacional, con leyes homogéneas y procedimientos estandarizados. Eso garantiza un trato igual para el justiciable sea donde sea que haya cometido el delito

¿Estamos de acuerdo en actualizar los tipos penales y sus respectivas sanciones? Por supuesto, ya que bajo la óptica de las salidas alternas que tiene el actual sistema se debía cerrar la opción de que el delito quedara impune.

¿Era el delito de extorsión una prioridad en la política criminal? Claro. Por lo que pocos serán los que no celebren esta iniciativa. Los datos arrojados año con año por ENVIPE señalaban al delito de extorsión entre las conductas que más sufre la población y que afecta de manera sustancial al patrimonio de personas y empresas que enfrentan el pago de piso, el pago de préstamos forzados o los pagos a que se ven orilladas las víctimas de los montachoques, por señalar algunos ejemplos cotidianos.

¿Entonces qué nos puede preocupar de esta gran iniciativa?

Que en los delitos conexos contemplados en esta nueva ley hay un tratamiento que me parece erróneo.

¿Dentro de los reclusorios hay la posibilidad de que un interno tenga un teléfono celular? Sí

¿Esa posibilidad da cabida a que se conviertan en un verdadero “call center” para llamadas extorsivas? Sin duda.

¿Se debe entonces prever y castigar esa conducta? Y sí ahí está el problema. Me explico. Se prevé castigar hasta con 8 años de prisión la mera posesión del celular o la pretensión de introducirlo a algún centro de reclusión.

Y es ahí donde radica mi cuestionamiento. Porque criminaliza al aparato, en primer lugar, dando lugar a la presunción de que solo sirve para delinquir.

Pero, más grave me parece el caso que, un interno, a punto de obtener su libertad sea víctima (sí, víctima ) de que le siembren un aparato para que no se vaya o solamente para agravar su situación. Los motivos pueden ser muchos. Del mismo modo que a una persona visitante le siembren un dispositivo con el fin de que ya no pueda ingresar y además enfrente un proceso penal por tal circunstancia.

Creo que son situaciones de tan delicada vulnerabilidad y con una prueba diabólica (demostrar hechos negativos como lo es negar la posesión del objeto) por delante de modo tal que esta es una invitación al legislador para que se reflexione sobre la viabilidad de sancionar de otro modo esta conducta.

Ya en otro momento dedicaremos un espacio para analizar los nuevos tipos penales.

Tomo como punto de partida lo propuesto por el maestro Víctor Oléa, con el cual coincido y me adhiero[1]:

Consideramos que la misma implica un grave retroceso en su esencia protectora de actos arbitrarios de autoridades.

Así, los diversos condicionamientos para el otorgamiento de suspensiones; el privilegiar a la autoridad, sobre los solicitantes de la protección federal; las facilidades para incumplir sentencias, entre otros aspectos, vulneran no sólo la dignidad de las personas, sus derechos humanos , sino también, contraviene tratados internacionales y deja en estado de indefensión a los gobernados frente a la autoridad.

En ese sentido, exhortamos respetuosamente al poder legislativo a debatir y analizar dicha propuesta- de preferencia en un parlamento abierto- con responsabilidad y poniendo a los ciudadanos por delante de la autoridad.

Aclaración pertinente

Hemos dejado sin comentario aquellas propuestas de adición o reforma a artículos que nos parecen de mero trámite.

Ley de Amparo (reformas): 3º; 7º (párrafo segundo); 25 (párrafo segundo); 26 (fracción IV); 28 (párrafo primero, fracción II, párrafo segundo); 30 (fracción I, párrafo primero); 60 (párrafo primero); 111 (párrafo primero y fracción II); 124 (párrafo primero); 128 (párrafo primero y párrafo que regula suspensión frente a autoridades del art. 28 constitucional); 137; 138 (párrafo primero); 146; 148 (párrafo tercero); 166 (párrafo primero, fracción I); 168 (párrafo primero); 181; 186 (párrafo segundo); 260 (fracción IV); 262 (párrafo primero); 271.

Ley de Amparo (adiciones): 5º fracción I, segundo párrafo (definición de interés legítimo); 26 (párrafo segundo – reglas generales); 27 (fracción IV); 28 (párrafos tercero y cuarto); 59 (párrafo segundo); 60 (párrafo segundo); 82 (párrafo segundo); 107 fr. II (párrafo segundo – límite temporal para amparo en ejecución fiscal); 111 (párrafo tercero); 115 (párrafo tercero); 121 (párrafo segundo); 128 (párrafo segundo – desarrollo del test); 129 (fracciones XIV a XVII); 135 (párrafo tercero); 168 (párrafo cuarto); 192 (párrafos tercero y cuarto); 193 (párrafo tercero); 260 (párrafo cuarto); 262 (párrafo segundo); 267 (párrafo tercero); 269 (párrafo segundo).

La iniciativa pretende adicionar y reformar, entre otras cosas, el juicio de amparo bajo el uso de nuevas tecnologías[2]. Dedica varios artículos al proceso bajo esa modalidad: firma electrónica, notificación a las autoridades, expediente electrónico, etcétera.[3]

La exposición de motivos, refieren dos juzgadores[4] que describieron la reforma, remite a obligaciones convencionales del Estado mexicano, en especial al artículo 25 de la Convención Americana sobre Derechos Humanos, y a la doctrina de la Corte Interamericana, que concibe el amparo como un recurso judicial sencillo y expedito para tutelar derechos fundamentales, subrayando el acceso a la justicia y el fortalecimiento institucional, sin embargo, cancela derechos en tratándose de temas como la orden de aprehensión o la aplicación de la prisión preventiva[5], así como el aseguramiento de cuentas (congelamiento), lo cual solo refuerza la actuación de la autoridad sobre los gobernados y desconociendo, tanto las sentencias de la Corte Interamericana de Derechos Humanos, como el criterio del pleno regional Centro – norte, al respecto.

En el ámbito fiscal, parece tratarse de una reforma con dedicatoria para las empresas que han utilizado al amparo directo en revisión, como el amparo contra leyes en materia fiscal y que le ha significado la falta de recaudación a la autoridad, de modo tal que cierra las puertas al uso de recursos constitucionales,[6] inclusive intentar recusar a Ministros abiertamente contrarios a las pretensiones de los quejosos y cuyas manifestaciones prejuzgan el sentido de la resolución, proyecto o voto.

Se señala que ha habido abusos con el juicio de amparo, lo curioso es que toma al abuso como regla general y no como excepción para dificultar el acceso a la discusión constitucional sin afectar previamente el patrimonio de personas físicas y morales.

En contra de las suspensiones otorgadas relativas al el bloqueo de cuentas, la reforma propuesta invoca como justificación el insertar reglas especiales de suspensión que protejan el interés social sin anular el mínimo vital de las personas afectadas.”

Sin embargo, las reglas para este procedimiento dejan en franco estado de indefensión a los afectados, debiendo estos que demostrar la necesidad del uso de recursos hasta el estudio de la suspensión definitiva.

III. Detalle de algunos artículos que se pretende reformar en la Ley de Amparo

Artículo 5 (fr. I, párr. 2º adicionado). Interés legítimo

Modificación propuesta: Se precisa que el acto/norma/omisión debe ocasionar lesión jurídica real, actual y diferenciada; la anulación debe generar beneficio cierto y directo (no hipotético).[7]

La cuestión del interés legítimo estaba delimitada con criterios como el siguiente:

Época: Décima Época

Registro: 2007921

Instancia: Pleno

Tipo de Tesis: Jurisprudencia

Fuente: Semanario Judicial de la Federación

Publicación: viernes 14 de noviembre de 2014 09:20 h

Materia(s): (Común)

Tesis: P./J. 50/2014 (10a.)

INTERÉS LEGÍTIMO. CONTENIDO Y ALCANCE PARA EFECTOS DE LA PROCEDENCIA DEL JUICIO DE AMPARO (INTERPRETACIÓN DEL ARTÍCULO 107, FRACCIÓN I, DE LA CONSTITUCIÓN POLÍTICA DE LOS ESTADOS UNIDOS MEXICANOS).

A consideración de este Tribunal Pleno de la Suprema Corte de Justicia de la Nación, el párrafo primero de la fracción I del artículo 107 de la Constitución Política de los Estados Unidos Mexicanos, establece que tratándose de la procedencia del amparo indirecto -en los supuestos en que no se combatan actos o resoluciones de tribunales-, quien comparezca a un juicio deberá ubicarse en alguno de los siguientes dos supuestos: (I) ser titular de un derecho subjetivo, es decir, alegar una afectación inmediata y directa en la esfera jurídica, producida en virtud de tal titularidad; o (II) en caso de que no se cuente con tal interés, la Constitución ahora establece la posibilidad de solamente aducir un interés legítimo, que será suficiente para comparecer en el juicio. Dicho interés legítimo se refiere a la existencia de un vínculo entre ciertos derechos fundamentales y una persona que comparece en el proceso, sin que dicha persona requiera de una facultad otorgada expresamente por el orden jurídico, esto es, la persona que cuenta con ese interés se encuentra en aptitud de expresar un agravio diferenciado al resto de los demás integrantes de la sociedad, al tratarse de un interés cualificado, actual, real y jurídicamente relevante, de tal forma que la anulación del acto que se reclama produce un beneficio o efecto positivo en su esfera jurídica, ya sea actual o futuro pero cierto. En consecuencia, para que exista un interés legítimo, se requiere de la existencia de una afectación en cierta esfera jurídica -no exclusivamente en una cuestión patrimonial-, apreciada bajo un parámetro de razonabilidad, y no sólo como una simple posibilidad, esto es, una lógica que debe guardar el vínculo entre la persona y la afectación aducida, ante lo cual, una eventual sentencia de protección constitucional implicaría la obtención de un beneficio determinado, el que no puede ser lejanamente derivado, sino resultado inmediato de la resolución que en su caso llegue a dictarse. Como puede advertirse, el interés legítimo consiste en una categoría diferenciada y más amplia que el interés jurídico, pero tampoco se trata del interés genérico de la sociedad como ocurre con el interés simple, esto es, no se trata de la generalización de una acción popular, sino del acceso a los tribunales competentes ante posibles lesiones jurídicas a intereses jurídicamente relevantes y, por ende, protegidos. En esta lógica, mediante el interés legítimo, el demandante se encuentra en una situación jurídica identificable, surgida por una relación específica con el objeto de la pretensión que aduce, ya sea por una circunstancia personal o por una regulación sectorial o grupal, por lo que si bien en una situación jurídica concreta pueden concurrir el interés colectivo o difuso y el interés legítimo, lo cierto es que tal asociación no es absoluta e indefectible; pues es factible que un juzgador se encuentre con un caso en el cual exista un interés legítimo individual en virtud de que, la afectación o posición especial frente al ordenamiento jurídico, sea una situación no sólo compartida por un grupo formalmente identificable, sino que redunde también en una persona determinada que no pertenezca a dicho grupo. Incluso, podría darse el supuesto de que la afectación redunde de forma exclusiva en la esfera jurídica de una persona determinada, en razón de sus circunstancias específicas. En suma, debido a su configuración normativa, la categorización de todas las posibles situaciones y supuestos del interés legítimo, deberá ser producto de la labor cotidiana de los diversos juzgadores de amparo al aplicar dicha figura jurídica, ello a la luz de los lineamientos emitidos por esta Suprema Corte, debiendo interpretarse acorde a la naturaleza y funciones del juicio de amparo, esto es, buscando la mayor protección de los derechos fundamentales de las personas.

Contradicción de tesis 111/2013. Entre las sustentadas por la Primera y la Segunda Salas de la Suprema Corte de Justicia de la Nación. 5 de junio de 2014. Mayoría de ocho votos de los Ministros José Ramón Cossío Díaz, José Fernando Franco González Salas, Arturo Zaldívar Lelo de Larrea, Luis María Aguilar Morales, Sergio A. Valls Hernández, Olga Sánchez Cordero de García Villegas, Alberto Pérez Dayán y Juan N. Silva Meza; votó en contra Margarita Beatriz Luna Ramos. Ausentes: Alfredo Gutiérrez Ortiz Mena y Jorge Mario Pardo Rebolledo. Ponente: Arturo Zaldívar Lelo de Larrea. Secretario: Javier Mijangos y González.

Tesis y/o criterios contendientes:

El sustentado por la Primera Sala de la Suprema Corte de Justicia de la Nación, al resolver el amparo en revisión 366/2012, y el diverso sustentado por la Segunda Sala de la Suprema Corte de Justicia de la Nación, al resolver los amparos en revisión 553/2012, 684/2012 y 29/2013.

El Tribunal Pleno, el seis de noviembre en curso, aprobó, con el número 50/2014 (10a.), la tesis jurisprudencial que antecede. México, Distrito Federal, a seis de noviembre de dos mil catorce.

Esta tesis se publicó el viernes 14 de noviembre de 2014 a las 09:20 horas en el Semanario Judicial de la Federación y, por ende, se considera de aplicación obligatoria a partir del martes 18 de noviembre de 2014, para los efectos previstos en el punto séptimo del Acuerdo General Plenario 19/2013.

Época: Décima Época

Registro:2007685

Instancia: Tribunales Colegiados de Circuito

Tipo de Tesis: Jurisprudencia

Fuente: Semanario Judicial de la Federación

Publicación: viernes 17 de octubre de 2014 12:30 h

Materia(s): Común.

Tesis: (IV Región)2o. J/4 (10a.)

LEGITIMACIÓN EN EL AMPARO INDIRECTO. LA TIENE EL GOBERNADO PARA RECLAMAR POR ESTA VÍA VIOLACIONES AL PROCEDIMIENTO LEGISLATIVO QUE DIO ORIGEN A UNA NORMA DE CARÁCTER GENERAL.

El derecho humano a la seguridad jurídica implica que toda persona tenga certeza de que las leyes que la rigen sean resultado de un procedimiento legislativo válido, esto es, aquel en el que se respeten los principios y formalidades previstos en los ordenamientos que lo regulan, dado que la observancia de esos requisitos es fundamento de un Estado democrático. Por tanto, cuando en el procedimiento legislativo se transgredan esos principios y formalidades, por ejemplo, el de la democracia deliberativa, y ante la incertidumbre de ser objeto de leyes arbitrarias, el destinatario de la norma tiene legitimación para formular, en amparo indirecto, conceptos de violación contra esas irregularidades, los que, de ser procedente, deberán ser suplidos en su deficiencia o ausencia por la autoridad que conozca del juicio. Ello, porque a través del juicio de amparo no se tutela el derecho de los legisladores a participar en el proceso de creación o modificación de las leyes, sino el derecho de los gobernados, como sus destinatarios, de ser regidos por normas generales constitucionalmente válidas.

SEGUNDO TRIBUNAL COLEGIADO DE CIRCUITO DEL CENTRO AUXILIAR DE LA CUARTA REGIÓN.

Amparo en revisión 254/2013 (cuaderno auxiliar 136/2014) del índice del Primer Tribunal Colegiado en Materia de Trabajo del Sexto Circuito, con apoyo del Segundo Tribunal Colegiado de Circuito del Centro Auxiliar de la Cuarta Región, con residencia en Xalapa, Veracruz. Congreso del Estado Libre y Soberano de Tlaxcala y otros. 6 de mayo de 2014. Unanimidad de votos, con voto concurrente del Magistrado Adrián Avendaño Constantino. Ponente: María Elena Suárez Préstamo. Secretario: Antonio Erazo Bernal.

Amparo en revisión 226/2013 (cuaderno auxiliar 109/2014) del índice del Primer Tribunal Colegiado en Materia de Trabajo del Sexto Circuito, con apoyo del Segundo Tribunal Colegiado de Circuito del Centro Auxiliar de la Cuarta Región, con residencia en Xalapa, Veracruz. Congreso del Estado Libre y Soberano de Tlaxcala y otros. 15 de mayo de 2014. Unanimidad de votos, con voto concurrente del Magistrado Adrián Avendaño Constantino. Ponente: María Elena Suárez Préstamo. Secretario: Antonio Erazo Bernal.

Amparo en revisión 289/2013 (cuaderno auxiliar 169/2014) del índice del Primer Tribunal Colegiado en Materia de Trabajo del Sexto Circuito, con apoyo del Segundo Tribunal Colegiado de Circuito del Centro Auxiliar de la Cuarta Región, con residencia en Xalapa, Veracruz. Congreso del Estado Libre y Soberano de Tlaxcala y otros. 15 de mayo de 2014. Unanimidad de votos, con voto concurrente del Magistrado Adrián Avendaño Constantino. Ponente: María Elena Suárez Préstamo. Secretario: Antonio Erazo Bernal.

Amparo en revisión 298/2013 (cuaderno auxiliar 178/2014) del índice del Primer Tribunal Colegiado en Materia de Trabajo del Sexto Circuito, con apoyo del Segundo Tribunal Colegiado de Circuito del Centro Auxiliar de la Cuarta Región, con residencia en Xalapa, Veracruz. Congreso del Estado Libre y Soberano de Tlaxcala y otros. 15 de mayo de 2014. Unanimidad de votos, con voto concurrente del Magistrado Adrián Avendaño Constantino. Ponente: María Elena Suárez Préstamo. Secretario: Antonio Erazo Bernal.

Amparo en revisión 707/2013 (cuaderno auxiliar 369/2014) del índice del Primer Tribunal Colegiado en Materia de Trabajo del Sexto Circuito, con apoyo del Segundo Tribunal Colegiado de Circuito del Centro Auxiliar de la Cuarta Región, con residencia en Xalapa, Veracruz. 29 de mayo de 2014. Unanimidad de votos, con voto concurrente del Magistrado Adrián Avendaño Constantino. Ponente: María Elena Suárez Préstamo. Secretario: Antonio Erazo Bernal.

Nota: La parte conducente de la ejecutoria relativa al amparo en revisión 707/2013 (cuaderno auxiliar 369/2014), aparece publicada el viernes 26 de septiembre de 2014 a las 9:45 horas en el Semanario Judicial de la Federación y en la Gaceta del Semanario Judicial de la Federación, Décima Época, Libro 10, Tomo III, septiembre de 2014, página 2152.

Esta tesis se publicó el viernes 17 de octubre de 2014 a las 12:30 horas en el Semanario Judicial de la Federación y, por ende, se considera de aplicación obligatoria a partir del lunes 20 de octubre de 2014, para los efectos previstos en el punto séptimo del Acuerdo General Plenario 19/2013.

La reforma solo viene a limitar el acceso a la justicia. Se toma como punto de partida lo ocurrido con los amparos promovidos contra las obras del sexenio anterior: Tren maya, refinería dos bocas…

Artículo 7º (párr. 2º). Exención de garantías para entes públicos y paraestatales

Sin comentarios

Artículo 25, 26 fr. IV, 27 fr. IV, 28 fr. II y 30 fr. I. Régimen de notificaciones electrónicas y convenios de interconexión

Sin comentarios

Artículo 59 y 60. Recusación – filtros contra dilaciones

Comentario: El fin de la reforma, según su exposición de motivos, alude a desmotivar el retraso de las decisiones judiciales, sin embargo, tiene como punto de partida un caso en particular que enfretó a un empresario con una ministra.

Artículo 82. Revisión adhesiva – plazo de notificación del auto admisorio

Obliga a notificar el auto que admite la revisión dentro de un plazo que no exceda de cinco días.

Sin comentarios

Artículo 107. Amparo contra actos de ejecución/cobro de créditos fiscales firmes

Modificación propuesta:

• En actos de ejecución o cobro de contribuciones respecto de créditos fiscales firmes o resoluciones sobre prescripción de esos créditos, el amparo sólo podrá promoverse hasta la publicación de la convocatoria de remate, para hacer valer violaciones del procedimiento.

Comentario:

– Evita que el amparo detenga fases previas cuando ya existe firmeza; concentra control en el tramo terminal del procedimiento coactivo, sin embargo, en la práctica, esto disminuye la defensa de los particulares.

Artículo 111. Ampliación de la demanda – acotamiento

Sin comentario

Artículo 115 y 121. Integración de expedientes y ofrecimiento de pruebas

Sin comentario

Artículo 124. Sentencia fuera de audiencia – plazo máximo

Sin comentario

Artículo 128, 129, 135, 138, 146 y 148. Suspensión – criterios, excepciones y contenido de resoluciones

Modificación propuesta:

• Artículo 128: se detalla el test de procedencia (existencia/inminencia/presunción razonable del acto; interés suspensional indiciario; ponderación frente a interés social/orden público; apariencia del buen derecho; daños de difícil reparación).

• Se excluye suspensión respecto de actos de autoridades del art. 28 constitucional (monopolios/competencia) con reglas para multas y desincorporación.

• Artículo 129: fr. XIV (lavado de dinero/financiamiento al terrorismo; mínimos vitales salvaguardados; improcedencia de suspensión provisional; definitiva sólo para disponer recursos de lícita procedencia); fr. XV (no impedir requerimientos/diseminación de info financiera); fr. XVI (no suspender para continuar actividades sin permiso o con concesión revocada); fr. XVII (no obstaculizar facultades del Estado en materia de deuda pública).

• Artículo 146: contenido mínimo de la resolución de suspensión definitiva (acto, pruebas, análisis de requisitos, puntos resolutivos y efectos/condiciones).

• Artículo 148: prohibición de efectos generales de la suspensión en control de normas generales.

Comentario:

Aumenta los requisitos para el otorgamiento de la suspensión y disminuye (tal vez por desconfianza) el criterio del juzgador.

Contrario a lo sucedido con actos de la administración pasada, esta reforma acota las facultades del juzgador.

Retoma criterios que deban ser tomados en cuenta para otorgar la suspensión como lo es la apariencia del buen derecho, estableciendo reglas para su interpretación.[8]

Artículo 137. Exención de garantías – precisión sistemática

Sin comentario.

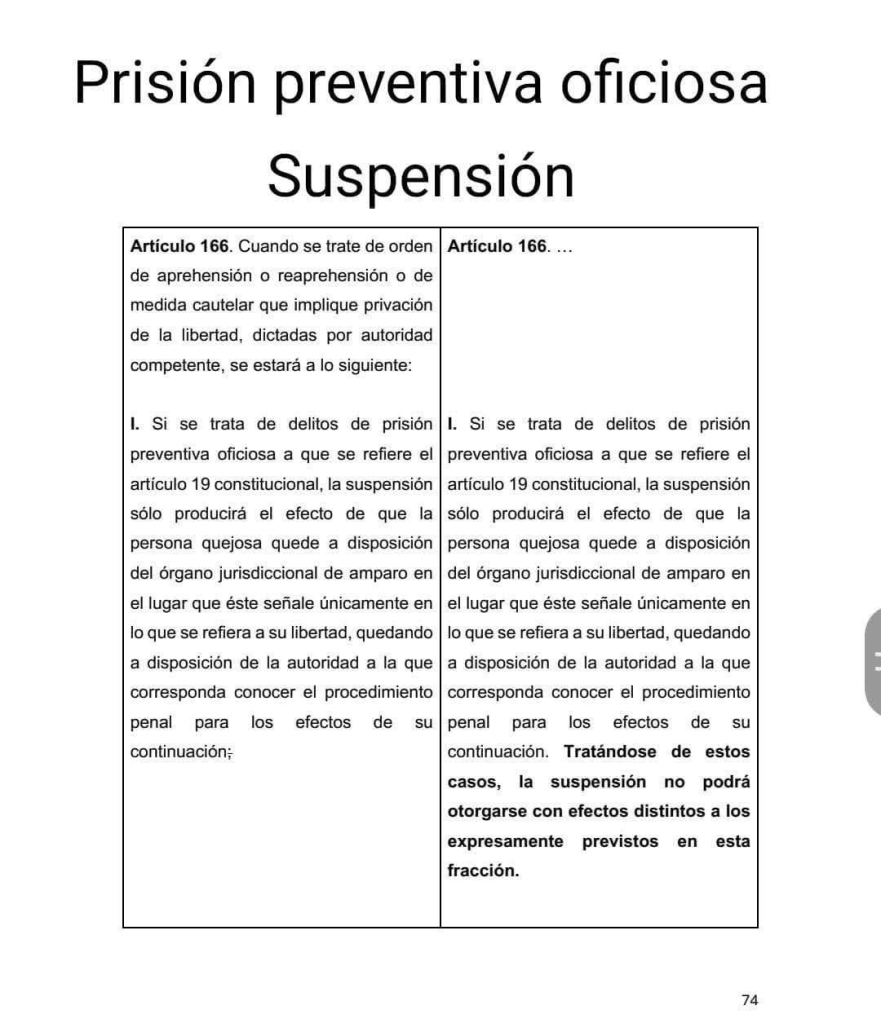

Artículo 166 y 168. Suspensión en materia penal – órdenes de aprehensión/medidas cautelares

Comentario: Se limita expresamente que, tratándose de delitos de prisión preventiva oficiosa, la suspensión sólo produce el efecto de poner a la persona a disposición del órgano de amparo en lo relativo a su libertad, y no puede otorgarse con efectos distintos a los previstos.

Deja a un lado lo resuelto al respecto por la Corte Interamericana de Derechos Humanos, así como el criterio del pleno regional Centro Norte, que permitía mantener en libertad a la persona.

Así también deja sin efecto el criterio del Segundo Circuito que NO obligaba al justiciable a presentarse ante la autoridad responsable como condición para que subsistiera la suspensión, lo que implicaba la opción del gobernado de poder aguardar al estudio de fondo en el amparo solicitado.

Artículo 181 y 186. Admisión del amparo directo y votos particulares

Sin comentario.

Artículo 192, 193, 260 fr. IV, 262, 267, 269 y 271. Cumplimiento y ejecución de sentencias; responsabilidades y penas

Comentario:

• No se impondrán multas cuando la autoridad responsable o vinculada acredite imposibilidad jurídica o material (192).

• Las multas deberán imponerse al órgano responsable/vinculado y no a la persona titular (193).

• En materia penal (262, 267, 269), se excluye responsabilidad cuando el incumplimiento derive de imposibilidad jurídica o material.

Que la autoridad pueda excusarse para incumplir una sentencia de amparo no solo destruye está histórica institución, también deja en un estado de indefensión a los gobernados frente a la autoridad. [9]

Y, claro, que las multas impuestas a las autoridades negligentes sean pagadas por el Erario (es decir, con nuestros impuestos) hace que las autoridades pierdan toda clase de preocupación para dar cumplimiento y se retrase sin justificación el acceso a la justicia.

Al final del día, reformar la Ley de Amparo donde hay visos de mayor control político y menores posibilidades de defensa para el particular no dejan de ser un despropósito muy caro para un Estado democrático de Derecho.

En 1857, León Guzmán se convirtió en el salvador del Amparo al impedir que una reforma lo despojara de su carácter eminentemente técnico y garante de la Constitución. Hoy, hacen falta voces que salven de este gran atropello a la ley con la que México ha destacado en el orden jurídico.

Imágenes de cuestiones relevantes

[1] Independientemente de lo anterior, en distintas redes sociales circuló un documento (sin autor) que describía la reforma que ahora se comenta.

[2] El 1 de octubre de 2014, se publicaron en el Diario Oficial: LINEAMIENTOS PARA LA INTEGRACIÓN DEL EXPEDIENTE JUDICIAL Y SU MODALIDAD ELECTRÓNICA.

LINEAMIENTOS

CAPÍTULO I

DISPOSICIONES GENERALES

Artículo 1. Los presentes lineamientos son de carácter general y de observancia obligatoria, para regular la integración del expediente judicial y su modalidad electrónica en el juicio de amparo del conocimiento de los tribunales de Circuito y de los juzgados de Distrito.

Artículo 2. Para los efectos de los presentes lineamientos se entenderá por:

I. Consejo: Consejo de la Judicatura Federal;

II. Expediente judicial: El expediente judicial es un instrumento público, conformado de legajos de actuaciones o piezas escritas que registran los actos procesales realizados en un juicio, identificado con un número específico y ordenadas cronológicamente.

III. Expediente Electrónico: Conjunto de información contenida en archivos electrónicos o documentos digitales que conforman un procedimiento jurisdiccional, independientemente de que sea en texto, imagen, audio o video, identificado con número específico;

IV. Ley: Ley de Amparo Reglamentaria de los artículos 103 y 107 de la Constitución Política de los Estados Unidos Mexicanos; y

V. Órganos jurisdiccionales: Tribunales de Circuito y juzgados de Distrito;

CAPÍTULO II

DEL EXPEDIENTE DE AMPARO

Artículo 3. El expediente de amparo y su modalidad electrónica, se integrará con las constancias que reflejen o informen con exactitud las fases procesales en que se desarrollan los juicios y que permitan al justiciable y a las autoridades responsables dar seguimiento puntual al asunto.

Artículo 4. El expediente de amparo y su modalidad electrónica, deben ser coincidentes en cuanto a su integración, se conformarán cronológicamente con las actuaciones judiciales, promociones y demás constancias.

El servidor público fedatario responsable deberá verificar la coincidencia de contenidos del expediente impreso y del electrónico, validar que toda documentación recibida por vía electrónica se imprima y agregue al expediente impreso y que la recibida en formato impreso se digitalice e ingrese al expediente electrónico respectivo, conforme a las precisiones contenidas en el artículo 5 de este acuerdo.

Las promociones y actuaciones procesales impresas y digitalizadas deberán incorporarse al expediente electrónico en las fechas en las que ingresen al órgano jurisdiccional, de manera sucesiva y cronológica, conforme se desarrolle el juicio.

La interpretación de los artículos 2o., párrafo segundo y 3o., párrafo sexto, de la Ley de Amparo, en relación con el diverso 63 del Código Federal de Procedimientos Civiles, permite concluir que la obligación de los órganos jurisdiccionales de hacer que el expediente electrónico e impreso coincidan íntegramente para la consulta de las partes, se refiere al contenido de las constancias respectivas, no a los signos que deben agregarse conforme al último de los numerales citados, máxime que la finalidad de éstos se cumple en el expediente electrónico mediante signos electrónicos diversos.

El material digitalizado deberá ser legible y permitir la lectura de todos los elementos relevantes como textos, sellos y fechas y cumplir con los formatos y características señaladas en el Acuerdo General Conjunto número 1/2013 de la Suprema Corte de Justicia de la Nación, del Tribunal Electoral del Poder Judicial de la Federación y del Consejo de la Judicatura Federal, relativo a la Firma Electrónica Certificada del Poder Judicial de la Federación (FIREL) y al expediente electrónico.

La labor de digitalización podrá distribuirse entre el personal del órgano que participa en la recepción, trámite y notificación de los asuntos, de forma equilibrada, conforme a las cargas de trabajo del órgano jurisdiccional; en esta actividad deberá participar, de manera preponderante, el coordinador técnico administrativo adscrito al órgano jurisdiccional.

Artículo 5. El expediente de amparo y su modalidad electrónica, se integrará con las promociones, resoluciones, oficios y demás actuaciones que deriven de la sustanciación del juicio.

Las actuaciones que se consideran indispensables y por ende, son las mínimas que deben integrar el expediente de amparo y su modalidad electrónica, son las siguientes:

Amparo Indirecto

· Boleta de turno

· Demanda de amparo/ ampliación y anexos

· Resolución inicial (admisión, prevención, desechada, no presentada, etc.)

· Constancias de emplazamiento a las partes y demás constancias de notificación

· Informes previos y justificados

· Promociones presentadas por las partes

· Actuaciones y resoluciones dictadas en la tramitación del juicio y después de concluido

· Audiencia incidental/constitucional

· Sentencia

· Resoluciones dictadas en el cumplimiento de ejecutoria de amparo

· Escritos en los que se interponga algún recurso y la sentencia que lo resuelva

· Acuerdo de archivo

Amparo Directo

· Boleta de turno

· Demanda de amparo/ ampliación, adhesivo y anexos

· Resolución inicial (admisión, prevención, desechada, no presentada, etc)

· Constancias de emplazamiento a las partes y demás constancias de notificación

· Informes justificados

· Promociones presentadas por las partes

· Actuaciones y resoluciones dictadas en la tramitación del juicio y después de concluido

· Sentencia

· Resoluciones dictadas en el cumplimiento de ejecutoria de amparo

· Escritos en los que se interponga algún recurso y la sentencia que lo resuelva

· Acuerdo de archivo

Artículo 6. Los titulares de los órganos jurisdiccionales deberán integrar todas aquellas actuaciones que se generen mediante el sistema electrónico del Consejo de la Judicatura Federal.

Asimismo, aquéllas que conforme a la naturaleza del asunto, el titular del órgano, a su prudente arbitrio, estime pertinentes.

Por otra parte, quedará bajo su más estricta responsabilidad la inclusión de las constancias siguientes:

● Copias de traslado.

● Hojas en blanco, folders, micas o cualquier tipo de material sin leyenda relevante alguna y de los que se aprecie que únicamente fueron presentados con la finalidad de proteger los documentos que ingresan ante el órgano jurisdiccional.

● Las copias presentadas como anexos por las partes, de los que se advierta que corresponden a actuaciones del propio órgano jurisdiccional que evidentemente ya forman parte de los autos.

● Toda vez que los documentos anexos a los informes previos y justificados, por lo general, cuentan con una extensión o amplitud mayor, el juzgador, previamente a su integración en los autos deberá realizar un análisis de las constancias relacionadas directamente con la litis constitucional, a fin de que éstas se integren al expediente y el resto de los exhibidos obrarán por cuerda separada físicamente, quedando formalmente vinculados a los autos para los efectos legales correspondientes, y a disposición de las partes para su consulta en el órgano jurisdiccional federal correspondiente durante la tramitación en la vía constitucional y, en su caso, los titulares de los órganos jurisdiccionales remitirán esas actuaciones al de superior jerarquía para la sustanciación de los recursos que se lleguen a interponer. Estas constancias no estarán agregadas materialmente al expediente de amparo y por ende, no requerirán ser digitalizadas.

Una vez concluido el juicio de amparo, los expedientes remitidos por las autoridades responsables a los órganos jurisdiccionales federales, serán devueltos a la instancia de origen.

SEGUNDO. Publíquense estos lineamientos en el Diario Oficial de la Federación y, para su mayor difusión en el Semanario Judicial de la Federación y su Gaceta y en la página de Internet del Consejo.

TERCERO. En aquellos asuntos distintos a los juicios de amparo, los órganos jurisdiccionales podrán integrar los respectivos expedientes electrónicos, en lo que le sean aplicables las disposiciones del presente acuerdo.

EL MAGISTRADO LUIS FERNANDO ANGULO JACOBO, SECRETARIO EJECUTIVO DEL PLENO Y DE LA PRESIDENCIA DEL CONSEJO DE LA JUDICATURA FEDERAL, CERTIFICA: Que estos Lineamientos para la integración del expediente judicial y su modalidad electrónica, fueron aprobados por el Pleno del Consejo de la Judicatura Federal, en sesión ordinaria de treinta de abril de dos mil catorce, por unanimidad de votos de los señores Consejeros: Presidente Ministro Juan N. Silva Meza, Daniel Francisco Cabeza de Vaca Hernández, César Esquinca Muñoa, Manuel Ernesto Saloma Vera y J. Guadalupe Tafoya Hernández.- México, Distrito Federal, a veintidós de septiembre de dos mil catorce.- Conste. Rúbrica.

[3] Artículo 3º. Promociones y justicia digital (firma electrónica, notificaciones y expediente)

Modificación propuesta:

• Se admite presentación de promociones en forma electrónica o impresa (opcional para la parte promovente).

• Obligación de autoridades de informar, desde su primera actuación, si cuentan con Convenio de Interconexión; notificaciones por ese medio.

• Se define la Firma Electrónica y se equipara a la autógrafa para ingresar, enviar/recibir promociones y consultar resoluciones.

• El Órgano de Administración Judicial (OAJ) emitirá acuerdos para integración de expedientes físico y electrónico y para el funcionamiento de la Firma Electrónica.

• Todas las autoridades que participen deberán generar usuario en el Portal de Servicios en Línea (PSL).

• Se precisa que solo serán orales las promociones en audiencias/notificaciones/comparecencias; las copias certificadas no causan contribución.

[4] Cuyos nombres no hicieron públicos en la nota compartida en redes.

[5] Miguel Bonilla escribe: “Para «fortalecer la figura de la suspensión en materia penal» —así dice la Iniciativa— hay que mantener la «práctica forense dentro de los límites de la ley» y hacer que se cumplan las órdenes restrictivas de la libertad personal. Sobre esta base, se propone adicionar la fracción I del artículo 166. Lo anterior es contradictorio: ¿cómo puede fortalecerse una figura procesal de tanto valor como la suspensión si, como se verá, lo que pretende la Iniciativa es restringir su alcance tutelar? Veamos la propuesta:

Artículo 166. Cuando se trate de orden de aprehensión o reaprehensión o de medida cautelar que implique privación de la libertad, dictadas por autoridad competente, se estará a lo siguiente:

I. Si se trata de delitos de prisión preventiva oficiosa a que se refiere el artículo 19 constitucional, la suspensión sólo producirá el efecto de que la persona quejosa quede a disposición del órgano jurisdiccional de amparo en el lugar que éste señale únicamente en lo que se refiera a su libertad, quedando a disposición de la autoridad a la que corresponda conocer el procedimiento penal para los efectos de su continuación. Tratándose de estos casos, la suspensión no podrá otorgarse con efectos distintos a los expresamente previstos en esta fracción.

El agregado final, en cursivas, tiene un claro problema de falta de consonancia con el derecho constitucional y convencional. Para demostrarlo, basta con examinar lo que disponen los artículos 1°, primer y tercer párrafos; 16, primer párrafo; 17, segundo y tercer párrafos; 20, apartado B, fracción I; 103; 107, fracción X, primer párrafo; 128 y 133 de la Constitución

Política de los Estados Unidos Mexicanos (en adelante haré uso de argumentos que he empleado en diversa oportunidad).

Del artículo 1° constitucional se obtiene que todas las autoridades del país, entre ellas los jueces de amparo, dentro del ámbito de sus competencias, se encuentran obligadas a velar no sólo por los derechos humanos contenidos en la Constitución, sino también por aquellos que se contienen en los instrumentos internacionales celebrados por el Estado mexicano, adoptando la interpretación más favorable al derecho humano de que se trate. Además, dicho precepto dispone que las autoridades tienen la obligación de promover, respetar, proteger y garantizar los derechos humanos de conformidad con los principios de universalidad, interdependencia, indivisibilidad y progresividad, y hay unanimidad en que lo anterior es piedra angular del sistema jurídico mexicano.

Del artículo 16 constitucional se obtiene la obligación que tienen todas las autoridades de fundar y motivar sus determinaciones, y en relación con el artículo 1°, resulta que esta obligación implica demostrar que su acto es consistente con los derechos humanos, por lo que los jueces de amparo están constreñidos a que, cuando emiten resoluciones en materia de suspensión del acto reclamado, no pueden ser disconformes con esos derechos de rango máximo, y en la fundamentación y motivación de los autos suspensionales deben hacerlos valer.

En el artículo 17 de la Constitución se encuentra el derecho fundamental de las personas de acceder a tribunales expeditos para impartir justicia en los plazos y términos que fijen las leyes, emitiendo sus resoluciones de forma pronta, completa e imparcial; por ello, para efectos del juicio de amparo y de la suspensión solicitada, el juez de Distrito, tutor y garante de la correcta sustanciación de este medio de control constitucional, debe velar porque sus resoluciones en materia de suspensión sean completas, esto es, que resuelvan sobre todas y cada una de las pretensiones formuladas y en forma tal que no resulten insuficientes o fútiles y, en cambio, sean acordes con la tutela de los derechos humanos que estuvieren en juego.

Del artículo 20, apartado B, fracción I, constitucional, se obtiene el principio de presunción de inocencia, relativo a que toda persona debe ser tratada como inocente mientras no se pruebe su culpabilidad en un juicio que culmine con sentencia ejecutoria; esta implica no anticipar castigos que presuponen la culpabilidad; el juez de amparo debe velar por que tal principio se respete.”

[6] Artículo 135: para créditos fiscales firmes o resoluciones de prescripción, la suspensión surte efectos sólo si se garantiza el interés fiscal en modalidades específicas del CFF.

• Artículo 138: la resolución debe fundarse en los requisitos del 128, considerando la naturaleza inmediata de la medida.

[7] la Primera Sala de la Suprema Corte de Justicia de la Nación, en el Amparo de revisión 366/2012, estableció en la tesis aislada 1ª. XLIII/2013 (10a.) que el interés legítimo se define “como aquel interés personal, individual o colectivo, cualificado, actual, real y jurídicamente relevante, que puede traducirse, en caso de concederse al amparo, en un beneficio jurídico a favor del quejoso derivado de una afectación a su esfera jurídica en sentido amplio, que puede ser de índole económica, profesional, de salud pública o de cualquier otra”.

La definición anterior establece que el mencionado Interés es personal, no puede corresponder a un tercero sin que a uno le resulte ajeno, debe actualizarse al momento en el que se presente, manifestarse de alguna forma para que sea visible y, por ende, esté normativamente fundamentado.

Por lo anterior, en la Contradicción de Tesis 111/2013 se consideró que las características distintivas del interés legítimo son las siguientes:

a) La existencia de un vínculo entre ciertos derechos fundamentales y una persona que comparece en el proceso.

b) El vínculo no requiere de una facultad otorgada expresamente por el orden jurídico.

c) Implica el acceso a los tribunales competentes ante posibles lesiones jurídicas a intereses jurídicamente relevantes y, por ende, protegidos.

d) La concesión del amparo es un beneficio jurídico en favor del quejoso, es decir, un efecto positivo en su esfera jurídica, ya sea actual o futuro, pero cierto, mismo que no puede ser lejanamente derivado, sino resultado inmediato de la resolución que en su caso se llegara a dictar.

e) Debe existir una afectación a la esfera jurídica del quejoso en un sentido amplio, apreciar bajo un parámetro de razonabilidad y no sólo como una simple posibilidad.

f) El quejoso tiene un interés propio distinto de cualquier otro gobernado, consistente en que los poderes públicos actúen de conformidad con el ordenamiento jurídico cuando con motivo de tales fines se incide en el ámbito del interés propio.

g) La situación jurídica identificable, surge por una relación específica con el objeto de la pretensión que se aduce, ya sea por una circunstancia personal o por una regulación sectorial.

h) Si bien en una situación jurídica concreta pueden concurrir el interés colectivo o difuso y el interés legítimo, lo cierto es que tal asociación no es absoluta ni tampoco indetectable.

i) El interés legítimo requiere ser armónico con la dinámica y alcances del juicio de amparo, consistentes en la protección de los derechos fundamentales de las personas.

Es imprescindible que todo juicio de amparo inicie vía Instancia de Parte, en virtud de que en ningún caso será de manera oficiosa, tal como lo señala el artículo 6 de la Ley de Amparo. (cfr. La ley de amparo con jurisprudencia que la interpreta, Porrúa, México, 2017).

[8] Se citan, como soporte en la exposición, criterios de la SCJN (por ejemplo, P./J. 50/2014 sobre apariencia del buen derecho) y estándares GAFI Rec. 29.

[9] Jorge Nader, escribe lo siguiente: “preocupa tanto que la reciente iniciativa de reformas a la Ley de Amparo introduzca un elemento que puede vaciar de contenido ese escudo: permitir que las autoridades aleguen “imposibilidad material o jurídica” para incumplir las sentencias.

A primera vista, la propuesta parece razonable. ¿Por qué sancionar a un funcionario si realmente no puede cumplir la sentencia, ya sea por situaciones jurídicas o porque las condiciones materiales lo impiden? El problema surge en que la iniciativa no establece qué debe entenderse por imposibilidad material ni por imposibilidad jurídica, dejando esa decisión a criterio de los jueces. Esa indefinición abre un amplio margen de discrecionalidad.

En un país donde el incumplimiento de la ley ha sido la regla más que la excepción, la tentación será grande. Cada autoridad podrá encontrar su “imposibilidad” particular. Desde la falta de presupuesto hasta la ausencia de lineamientos administrativos, pasando por la clásica frase de “no me corresponde”, todo podría convertirse en excusa para no obedecer al juez.

El valor del amparo siempre estuvo en su eficacia. El ciudadano sabía que, si lograba una sentencia favorable, la autoridad estaba obligada a cumplirla. Era la garantía de que enfrentarse al Estado no sería un ejercicio inútil. Si ahora se abre la puerta para que las sentencias se queden en el aire, el amparo pierde su esencia.

No se trata de un detalle técnico. Es el corazón mismo del juicio el que se ve debilitado. ¿De qué sirve que un juez reconozca tu derecho si al final la autoridad puede escudarse en una supuesta imposibilidad? Lo que debería ser un triunfo ciudadano se convierte en un papel más en el archivo.

Pensemos en algunos ejemplos. Un juez ordena reinstalar a un trabajador despedido injustamente; la dependencia responde que no tiene plazas disponibles: “imposibilidad material”. Una comunidad obtiene sentencia para que se restituyan sus tierras; la autoridad dice que el procedimiento administrativo para ejecutar la resolución no está previsto: “imposibilidad jurídica”. Un grupo logra frenar un proyecto que afecta el medio ambiente; la dependencia alega que los contratos firmados hacen imposible suspender la obra. En todos estos casos el derecho reconocido queda sin efecto. La victoria judicial se transforma en derrota práctica.”(“Un juicio de amparo sin dientes” en El Universal, 18 de septiembre de 2025).

Palos de ciego

Existen varios documentos internacionales que advierten sobre los peligros que vienen junto a la era digital, sin embargo, nulos o insuficientes han sido esos esfuerzos por detener esta clase de delincuencia y, en ocasiones, en el otro extremo, el enfrentamiento lleva a la vejación de derechos.

Con ese panorama hemos visto cómo las mejores intenciones por regular y sancionar sobre el particular han encontrado escollos todavía infranqueados. Se trata de castigar la conducta, no el medio, sin embargo, en los intentos por establecer tipos penales se han alzado voces (con intereses manifiestos y ajenos al derecho) para evitar que se ponga un freno a conductas nocivas bajo banderas aparentemente francas y libertarias. La responsabilidad de los proveedores del servicio de internet (ISP) es uno de esos ejemplos, en donde las grandes empresas se excluyen de lo que pase por la red que proveen.

Los delitos informáticos son una subespecie de los delitos electrónicos que tiene como denominador común el uso de la computadora para realizar actividades criminales que, en un primer momento los países han tratado de encuadrar en figuras típicas de carácter tradicional tales como robo, fraude, falsificaciones, daños, estafa, sabotaje, etcétera. Sin embargo, debe destacarse que el uso de las computadoras ha propiciado, a su vez, la necesidad de regulación por parte del derecho para sancionar conductas como las señaladas.

Pero la legislación al respecto, y me refiero al ámbito mexicano, ha brillado por dar verdaderos palos de ciego. Hace poco más de una década, al serle imposible combatir adecuadamente a la delincuencia organizada, el gobierno de Veracruz encontró un distractor (muy ajeno a una política criminal seria) en la creación del delito de alarma social. Y todo con tal de mantener privada de su libertad a una señora tuitera que había dado un retuit a una noticia falsa.

El tipo penal fue considerado inconstitucional por la Suprema Corte de Justicia de la Nación toda vez que se trataba de un tipo penal abierto. Paradójicamente por aquellos días, en la legislatura de Tabasco estaban siguiendo los pasos de Veracruz. Es decir, se publicó un delito idéntico al que la Corte envió al bote de la basura.

El delito de asedio en la legislación penal poblana

No es desconocido el hecho que, desde que se masificaron las redes sociales hemos vivido un tiempo propicio para la polarización. Ese tribunal digital y muchas veces anónimo, hace las veces de inquisición sin juicio justo: ataca, diversifica información falsa, hace escarnio de la fama pública, menoscaba la dignidad de sus recipiendarios, destruye sin el menor análisis y exhibe, por supuesto, la descomposición social que subyace al entregar una tecnología que no está protegida contra la mala educación, la incultura, los prejuicios y claro, los intereses de quienes propagan el insulto gratuito.

Por el otro lado, de manera subrepticia, algunos gobiernos pretenden limitar a sus gobernados para que estos no les pongan apodos (imagínense a Pepe Botella pasando por armas a todo el que se refiriera así durante la invasión a España, por poner algún ejemplo de lo histórico que es el sobrenombre para algunos gobernantes. Algunos de ellos los engrandecen y, otros, simplemente describen el sentir de la población) y es el caso de la nueva ocurrencia legislativa.

El 13 de junio de 2025 se publicó en el Periódico oficial del estado de Puebla una reforma y algunas adiciones a su Código penal, entre las que destaca la creación del tipo penal de “ciberasedio”.

En principio, la palabra retoma un aspecto literario más que técnico, pero que se ha popularizado entre la gente: el ciberespacio y, por la otra, con la palabra “asediar”[1] se hace acopio de un verbo militar que implica causar sed a la población durante un sitio (tal vez por lo familiarizados que están con el recordado “Sitio de Puebla” de 1862 a 1863).

Así que, desde el principio, el tipo penal inicia erráticamente.

El tipo penal, colocado en el artículo 480 del Código penal poblano establece:

Comete el delito de ciberasedio quien a través de la utilización de las tecnologías de la información y la comunicación, redes sociales, correo electrónico o cualquier espacio digital insulte, injurie, ofenda, agravie o veje a otra persona, con la insistencia necesaria para causarle un daño o menoscabo en su integridad física o emocional.

A la persona responsable de la conducta descrita en el párrafo anterior se le impondrá la pena de once meses a tres años de prisión y multa de cincuenta a trescientos días del valor diario de la Unidad de Medida y Actualización vigente en el momento de la comisión del delito.

Cuando la víctima sea menor de edad, se presumirá el daño a la dignidad por tratarse de una persona en desarrollo psicoemocional y físico, y la sanción se aumentará desde una tercera parte de la pena mínima, hasta dos terceras partes de la pena máxima.

El sujeto activo lo pude ser cualquier persona

Los modos de la conducta pueden ser:

Insultar significa “Ofender a alguien provocándolo e irritándolo con palabras o acciones”. (este verbo implica un resultado: que el sujeto pasivo se irrite o sea provocado).

Injuriar, que significa “Agraviar, ultrajar con obras o palabras”

Ofender:“Humillar o herir el amor propio o la dignidad de alguien, o ponerlo en evidencia con palabras o con hechos”.

Agraviar:“Hacer agravio” Agravio significa “Ofensa a la fama o al honor de alguien o; perjuicio que se hace a alguien en sus derechos e intereses”.

Vejar: “Maltratar, molestar, perseguir a alguien, perjudicarle o hacerle padecer”.

“a otra persona” (sujeto pasivo). El sujeto pasivo puede ser cualquier persona.

El medio o medios comisivos son: “a través de la utilización de las tecnologías de la información y la comunicación, redes sociales, correo electrónico o cualquier espacio digital”

¿A qué se refiere el legislador con “espacio digital”? Al respeto cabrían interpretaciones diversas como un lugar donde se almacena la información o uno donde es publicada la misma. Y esto recuerda lo mucho que se discutió con los delitos informáticos cuando hacían referencia a “un mecanismo de seguridad”, donde no cualquier mecanismo o clave colmaban la definición.

Ahora “las tecnologías de la información y la comunicación” ¿son uno o dos medios distintos? Porque la “y” es una conjunción que requiere del uso de ambas.

Pero más grave es la fórmula “con la insistencia necesaria” que hace del tipo penal en cuestión, un tipo abierto. ¿Cuánto es lo necesario?

Vela Treviño señala sobre este tema que no es menor y que no termina de resolverse:

Es en el proceso de subsumir una conducta a un tipo donde el juez se convierte en intérprete de la ley previa; esta función que es de la mayor importancia y trascendencia dentro de nuestro sistema de enjuiciamiento es, según lo ha dicho Juventino Castro, la referencia al principio universal del Derecho Penal nullum crimen sine lege y un proceso a la estricta tipicidad. En consecuencia es permisible afirmar que donde no existe tipo no puede tampoco haber tipicidad y faltando ésta nunca podrá haber delito. He aquí, entonces, la validez de la afirmación que hiciera von Liszt cuando dijo que el catálogo de tipos es, en verdad, la Carta Magna del delincuente, a lo que atrevo a agregar que constituye el principio de seguridad del hombre frente al poder represivo del Estado. […]

En fecha reciente se ha dado como definición de los tipos abiertos la siguiente: son tipos abiertos o necesitados de complementación aquellos en los que la ley describe solo parte de las características de la conducta prohibida, reenviando al juez el cometido de completar las restantes. Aquí vemos que se está ampliando la esfera de la antijuridicidad; se está yendo más allá de lo valorado por el legislador y quien dio la definición anterior. Rodríguez Mourullo afirma en esta razón que ‘todo tipo abierto supone una sensible limitación del principio de legalidad’.

[…]

No obstante la claridad de lo anterior, en la concepción finalista por lo que corresponde a los tipos abiertos se sostiene por Welzel que en ellos, especialmente tratándose de los delitos culposos y de omisión, la satisfacción del tipo no indica en ninguna forma la antijuridicidad de la conducta, sino que esta resulta derivada del deber jurídico no descrito del autor de ella; por tanto, dice el propio Welzel, en estos casos no puede hablarse de tipos más que en un sentido figurado. Este mismo pensamiento es externado por Maurach al sostener que no producen efecto indiciario alguno los llamados tipos abiertos en los que la tipicidad está subordinada a la antinormatividad de la conducta.

En estos casos de los tipos abiertos, en realidad se vuelve a la imprecisión derivada de la vaguedad del fundamento que aporta el llamado ‘deber jurídico’ que es, como dicen los secuaces de Welzel una categoría especial de elementos de la antijuridicidad, pero es menester destacar lo dicho por el propio Welzel, en cuanto a que se trata de un deber no descrito a cargo del autor de la conducta. Con esto se llega al máximo peligro en orden a la garantía de legalidad, puesto que si el deber no está previamente descrito, sino que va a ser motivo de posterior determinación para la declaración tanto de la tipicidad cuanto de la antijuridicidad, el dogma sustentador de todo nuestro sistema quedará drásticamente eliminado, volviéndose con esta nueva sistemática a dejar todo el proceso de integración del delito al criterio amplio del juzgador. El peligro es manifiesto y la lucha por la libertad y la seguridad habrá resultado estéril.[2]

Ahora bien ¿es el resultado de esta conducta causarle un daño o menoscabo en su integridad física o emocional? O no debemos olvidar que antes aparece un “para” que se refiere al fin perseguido por la conducta (elemento subjetivo del injusto), aunque este resultado no ocurra.

¿Delito instantáneo?

Resulta que el mero insulto no colma de manera instantánea el tipo penal, ya que el adverbio referente a “con la insistencia” implica que ocurra en más de una vez.

Sanción:

El tipo penal señala:

“A la persona responsable de la conducta descrita en el párrafo anterior se le impondrá la pena de once meses a tres años de prisión y multa de cincuenta a trescientos días del valor diario de la Unidad de Medida y Actualización vigente en el momento de la comisión del delito.”

Once meses de prisión por un insulto (aunque ya vimos que deben ser varios, por aquello de la insistencia necesaria) parece desproporcionado, aun cuando observamos las reglas del procedimiento penal abreviado, que en el artículo 202 del Código Nacional de Procedimientos Penales se establece:

“El fiscal podrá solicitar la reducción de hasta un tercio de la mínima en caso de delitos dolosos”.

Así también, por su naturaleza, el delito permite salidas como un acuerdo reparatorio, una suspensión condicional del proceso y, si me apuran, por tratarse de un delito de bagatela se podría aplicar un criterio de oportunidad para no distraer al Ministerio Público con ocurrencias y necedades.

Sanción agravada

El tipo penal agrava la pena por la calidad específica del sujeto pasivo:

Cuando la víctima sea menor de edad, se presumirá el daño a la dignidad por tratarse de una persona en desarrollo psicoemocional y físico, y la sanción se aumentará desde una tercera parte de la pena mínima, hasta dos terceras partes de la pena máxima.

¿La presunción a que se refiere es iure et iure (absoluta, que no permite prueba en contrario) o iuris tantum (relativa, que permite prueba en contrario)? Por provenir de la propia ley consideraríamos que se trata de la primera.

Aun así, las salidas alternas ya referidas son aplicables.

Observación particular

¿De verdad el estado pretenderá abrir carpetas de investigación a mansalva a quien profiera un insulto contra sus gobernantes? ¿en esos esfuerzos centrarán el trabajo de los expertos en tecnologías de la información habiendo un clima de inseguridad y delitos más graves?

Ámbito de aplicación

Ahora, como se trata de un tipo penal local, aplicable solo al estado de Puebla, el tipo penal es ineficaz si la conducta es realizada desde otra entidad o lugar donde no haya un tipo penal similar para efectos de una extradición interestatal o internacional.

Conclusión

Se trata de un tipo penal simbólico, ineficaz que solo pretende inhibir a cierto sector de la población para que deje de insultar a sus gobernantes.

[1] Según la Real Academia: “Operación por la que un grupo armado rodea un emplazamiento enemigo, impidiendo la entrada y salida del mismo, hasta conseguir su rendición”.

[2]Vela Treviño, Sergio, “El principio de legalidad y los tipos abiertos”, Criminalia, año XLIV, núms. 4-6, México, Porrúa, abril-junio de 1978, pp. 13-20.

Ser ministro de la SCJN en México es una posición de privilegio y alta responsabilidad en el medio jurídico. Para llegar a dicho puesto siempre aparece el debate sobre el hecho que se trate de un juez de carrera o un abogado externo con probada experiencia y suma capacidad. Paradójicamente, este modelo estructural y de elección establecido en la Constitución Política de los Estados Unidos Mexicanos se logró en 1994 y considero que alcanzó un nivel óptimo en la primera década de este siglo. Anteriormente se llegó a tener un lugar para rescatar políticos en desgracia o quienes buscaban una protección especial.

Llegar a ese puesto no estaba exento del contacto entre los aspirantes con las distintas fuerzas políticas, sin embargo, al final del día el ministro electo lograba su independencia por ser producto de un consenso de mayorías y minorías.

Intentar que los aspirantes entren a las promesas electorales no garantiza contar con mejores juristas sino con personas que fueron fuertemente posicionadas por el poder político y los grupos asesores para elecciones. Tal vez sigamos con una dudosa forma de elegir ministros y tal vez sigan sin llegar los mejores cuadros, pero, al final del día estamos en la mejor posición posible y no debemos minar esa institución con ideas aventuradas.

FELIPE VI

REY DE ESPAÑA

A todos los que la presente vieren y entendieren.

Sabed: Que las Cortes Generales han aprobado y Yo vengo en sancionar la siguiente ley orgánica.

PREÁMBULO

I

La legislación penal constituye un ámbito jurídico clave para fundamentar las bases de un Estado de Derecho.

El artículo 1 de la Constitución Española de 1978 establece que «España se constituye en un Estado social y democrático de Derecho, que propugna como valores superiores de su ordenamiento jurídico la libertad, la justicia, la igualdad y el pluralismo político».

La plena vigencia de los valores constitucionales, la calidad de nuestra democracia y la convivencia misma, dependen en buena medida de la aplicación de una legislación penal coherente con aquellos principios, actualizada y eficaz.

La presente ley pretende afrontar algunos de los retos pendientes en la legislación penal española, en relación con ciertos tipos y penas que la evolución social, la experiencia y el Derecho comparado invitan a revisar desde hace mucho tiempo.

Algunos de esos tipos y penas presentes en nuestra legislación penal responden aún a realidades sociales y configuraciones doctrinales propias de hace dos siglos. Es tiempo ya, por tanto, para que el ordenamiento jurídico español actualice ciertas definiciones, en cuanto a los comportamientos delictivos y a las respuestas adecuadas en las sociedades del siglo XXI.

Es preciso aportar calidad, claridad y modernidad en algunos ámbitos de la legislación penal española que presentan problemas evidentes de indeterminación y obsolescencia. El mandato de certeza propio del principio de legalidad penal requiere una actuación insoslayable e inaplazable al respecto.

Por otra parte, España forma parte de las instituciones europeas y comparte propósitos y tareas de coordinación crecientes en materia judicial y de seguridad. La armonización de nuestra legislación penal con los estándares más claramente asentados en la doctrina y en la práctica jurídica de los países de la Unión Europea constituye una obligación incontestable, en consecuencia.

La presencia en nuestro ordenamiento de tipos penales inexistentes en la mayoría de los Estados integrantes de la Unión Europea, o la vigencia de penas desproporcionadas en relación a las que se aplican en los países vecinos, resulta altamente disfuncional en lo relativo al funcionamiento de la mencionada cooperación judicial y de seguridad.

Esta ley busca dar solución a buena parte de estas dificultades y desafíos.

En tal sentido, el Código Penal, tal y como señala la Exposición de Motivos de la Ley Orgánica 10/1995, de 23 de noviembre, ha de tutelar los valores y principios básicos de la convivencia social. Cuando esos valores y principios cambian, es preciso actualizar su contenido para que pueda seguir cumpliendo su labor social.

El devenir social, la incardinación de nuestro país en la Unión Europea y la pertenencia a determinados organismos internacionales que marcan pautas de actuación, no solo en la represión de las conductas delictivas sino en el respeto a los derechos fundamentales como límite de actuación de los poderes públicos, exigen una modificación de determinados tipos penales, posibilitando así seguir contando con un Código Penal que responde al tiempo en que la sociedad se halla y da una respuesta actual, segura y propia de un Estado de Derecho como el nuestro a nuevas formas delictivas o a la evolución de otras ya existentes.

La presente ley orgánica consta de dos artículos, tres disposiciones transitorias y seis disposiciones finales. El primer artículo es de modificación de la Ley Orgánica 10/1995, de 23 de noviembre, del Código Penal, con varios apartados sobre diferentes materias, pero todos ellos con el objetivo último de adaptación de nuestro ordenamiento a la normativa europea o de modernización del mismo ante las nuevas realidades sociales. El segundo, de modificación de la Ley Orgánica 12/1995, de 12 de diciembre, de Represión del Contrabando, para reforzar la sanción de armas de doble uso.

En primer lugar, esta ley responde a la necesidad de transposición de determinadas Directivas cuya introducción en el Derecho español es urgente. En este sentido, de acuerdo con el principio de cooperación leal, consagrado en el artículo 4.3 del Tratado de la Unión Europea, el cumplimiento de los plazos para la transposición de directivas europeas constituye uno de los principales objetivos que condicionan el diseño de la política legislativa de un Estado miembro. Tal obligación se ha intensificado al constituir en la actualidad uno de los objetivos prioritarios del Consejo Europeo. En el escenario diseñado por el Tratado de Lisboa, la Unión Europea fija como una de sus principales prioridades la construcción del Espacio de Libertad, Seguridad y Justicia en el que, entre otros fines, esté garantizada la adopción de medidas adecuadas para la prevención y la lucha contra la delincuencia.

Mediante un itinerario de convergencia y armonización, y al amparo del principio general de subsidiariedad reconocido en el artículo 5 del Tratado de la Unión Europea, se establece una serie de «reglas mínimas comunes» para determinados segmentos del Derecho penal especial, los denominados «eurodelitos», siendo aquellos de especial gravedad que tengan una dimensión transfronteriza, incluida la falsificación de medios de pago y la delincuencia informática. Ello implica la necesidad de una ajustada y diligente transposición al ordenamiento jurídico español, en concreto, de diversas directivas que afectan al ámbito penal sustantivo. Tal es el caso, en primer lugar, de la Directiva (UE) 2019/713 del Parlamento Europeo y del Consejo, de 17 de abril de 2019, sobre la lucha contra el fraude y la falsificación de medios de pago distintos del efectivo y por la que se sustituye la Decisión Marco 2001/413/JAI del Consejo. Asimismo, se perfecciona la transposición de la Directiva 2014/57/UE del Parlamento Europeo y del Consejo, de 16 de abril de 2014, sobre las sanciones penales aplicables al abuso de mercado.

La Directiva (UE) 2019/713 del Parlamento Europeo y del Consejo, de 17 de abril de 2019, sobre la lucha contra el fraude y la falsificación de medios de pago distintos del efectivo y por la que se sustituye la Decisión Marco 2001/413/JAI del Consejo, se inserta dentro de la línea de la política criminal europea de lucha contra la criminalidad organizada, ámbito en el que los instrumentos de pago no dinerarios se han articulado como un medio para facilitar la obtención y blanqueo de las ganancias obtenidas con dichas acciones delictivas. Al mismo tiempo, el fraude y la falsificación de medios de pago distintos del efectivo representan un obstáculo para el mercado único digital, ya que socavan la confianza de los consumidores y provocan pérdidas económicas directas, con especial incidencia en el ámbito transnacional.

La directiva persigue también ser un complemento y refuerzo, en la esfera digital, de la Directiva 2013/40/UE del Parlamento Europeo y del Consejo, de 12 de agosto de 2013, relativa a los ataques contra los sistemas de información, que fue objeto de transposición a nuestro ordenamiento mediante Ley Orgánica 1/2015, de 30 de marzo, por la que se modifica el Código Penal, al abordar un aspecto diferente de la ciberdelincuencia. En este caso, específicamente en los artículos 197 bis y ter, se trató de la tipificación de las interferencias en los sistemas de información -no de las transmisiones personales, que ya estaban tipificadas-, así como la facilitación o la producción de programas informáticos o equipos específicamente diseñados o adaptados para la comisión de estos delitos, además de los supuestos de daños informáticos en los artículos 264 a 264 ter.

Igualmente, la Directiva se complementa con la norma de transposición de la Directiva 2014/62/UE del Parlamento Europeo y del Consejo, de 15 de mayo de 2014, relativa a la protección penal del euro y otras monedas frente a la falsificación, y por la que se sustituye la Decisión marco 2000/383/JAI del Consejo, efectuada en los artículos 386 y 387 del Código Penal mediante la Ley Orgánica 1/2019, de 20 de febrero, por la que se modifica la Ley Orgánica 10/1995, de 23 de noviembre, del Código Penal, para transponer Directivas de la Unión Europea en los ámbitos financiero y de terrorismo, y abordar cuestiones de índole internacional.

La relevancia de los delitos informáticos ha sufrido un crecimiento exponencial a lo largo de los años, como consecuencia del incremento del denominado ciberespacio y el consecuente aumento de la ciberpoblación en el ámbito de Internet. Así, si bien es cierto que España no ha culminado actualmente la trasposición de la directiva, hay que señalar que las estrategias seguidas por el legislador a lo largo de este largo proceso de desarrollo tecnológico han sido entre otras la introducción de figuras penales paralelas a las tradicionales, en las que se incorpora a cada tipo el equivalente mediante el uso de nuevas tecnologías. De este modo, se han ido cubriendo poco a poco las lagunas de punibilidad, que ha ido poniendo de manifiesto la jurisprudencia según surgían nuevas modalidades de comisión de esta clase de delitos.

Ello facilita la integración, de una manera armónica, de las exigencias normativas derivadas de la Directiva (UE) 2019/713, de 17 de abril, en el texto del vigente Código Penal.

La Directiva, sin embargo, se centra en una regulación conjunta del fraude y de la falsificación de los medios de pago distintos del efectivo, alejándose de la sistemática clásica de nuestro Código Penal, que atiende prioritariamente a los diferentes bienes jurídicos tutelados o puestos en peligro, tales como el patrimonio, la seguridad del tráfico o la fe pública, y no al concreto modo de comisión. Al propio tiempo otorga especial relevancia a los medios de pago inmateriales, y entre ellos, los soportes digitales de intercambio. Estos han de ser entendidos como aquellos que permiten efectuar transferencias de dinero electrónico, de monedas virtuales y otros criptoactivos, ahora bien, en estos dos últimos casos, solo en la medida en que puedan usarse de manera habitual para efectuar pagos. Por ello, es palmario que el ámbito de protección que ofrece esta reforma se extiende a las monedas de carácter virtual. En consecuencia, y a fin de cumplir con el principio de taxatividad propio del Derecho penal, se ha procedido a incluir una cláusula de interpretación auténtica de tales conceptos. Quedan incluidos, por tanto, todos los instrumentos de pago distintos del efectivo, incluidas las monedas virtuales y otros criptoactivos que se utilicen como medio de pago y los monederos electrónicos en una definición lo suficientemente abierta como para permitir la flexibilidad necesaria para adecuarse a los rápidos avances tecnológicos.

Manteniendo la sistemática de nuestro Código Penal, se ha optado por explicitar todas las conductas cuya tipificación autónoma exige la directiva, bien vinculándolas al ámbito de la estafa (fraude en la denominación de la directiva), esencialmente cuando los medios de pago han sido obtenidos de forma ilícita, bien al de las falsedades (falsificación o alteración fraudulenta en la denominación de la directiva), incluyendo en estos casos tanto la falsificación como su uso fraudulento. Igualmente se tipifican de forma autónoma los actos preparatorios para la comisión de tales conductas.

II

La Directiva 2014/57/UE del Parlamento Europeo y del Consejo, de 16 de abril de 2014, sobre las sanciones penales aplicables al abuso de mercado, fue incorporada al ordenamiento jurídico español mediante la Ley Orgánica 1/2019, de 20 de febrero, por la que se modifica la Ley Orgánica 10/1995, de 23 de noviembre, del Código Penal, para transponer directivas de la Unión Europea en los ámbitos financiero y de terrorismo, y abordar cuestiones de índole internacional.

En el artículo primero de esta ley orgánica se incorpora la modificación del apartado 5 del artículo 285 del Código Penal. El apartado 2 del artículo 7 de la Directiva 2014/57/UE, por conexión con el párrafo segundo del apartado 2 de su artículo 3, exige que los delitos relativos a operaciones con información privilegiada cometidos por sujetos que no tienen acceso reservado a la información privilegiada, al igual que el resto de delitos recogidos en el artículo, se castiguen con penas privativas de libertad cuya duración máxima sea de, al menos, cuatro años. La Ley Orgánica 1/2019, de 20 de febrero, no introdujo, sin embargo, esta previsión.

Así, la duración máxima de la pena indicada en este apartado en la actualidad resulta inferior a cuatro años, que es la que exige para estos supuestos la Directiva 2014/57/UE. Es por ello que la presente ley orgánica extiende al apartado 5 del artículo 285 la aplicación de las penas señaladas en el resto del artículo para el tipo general del apartado 1 y el tipo agravado del apartado 3, cuya duración máxima sí supera los cuatro años exigidos por la norma europea.

III

En segundo lugar, mediante esta ley se completa la transposición de la Directiva (UE) 2019/1 del Parlamento Europeo y del Consejo, de 11 de diciembre de 2018, encaminada a dotar a las autoridades de competencia de los Estados miembros de medios para aplicar más eficazmente las normas sobre competencia y garantizar el correcto funcionamiento del mercado interior, conocida como Directiva ECN+.

La Directiva establece determinadas normas para garantizar que las autoridades nacionales de competencia (ANC) dispongan de las garantías de independencia, recursos y competencias de aplicación e imposición de multas, necesarias para poder aplicar efectivamente los artículos 101 y 102 del Tratado de Funcionamiento de la Unión Europea, de modo que no se falsee la competencia en el mercado interior y que los consumidores y las empresas no se vean perjudicados por el Derecho y las medidas nacionales que impiden la aplicación eficaz de las normas por parte de las autoridades nacionales de competencia. La implantación de garantías fundamentales que aseguren que las ANC apliquen de manera uniforme y eficaz los artículos 101 y 102 del Tratado de Funcionamiento de la Unión Europea lleva a instar a los Estados Miembros a que prevean la exoneración o reducción de la responsabilidad penal de personas que hayan podido cometer un delito relacionado con estas prácticas anticompetencia y presten cooperación activa en los términos que establece la Directiva. Dice la propia Directiva que los Estados miembros podrían prever que las autoridades competentes puedan elegir entre la protección a las personas frente a sanciones o solo la atenuación de dichas sanciones, en función del resultado de la evaluación del interés por procesar o por sancionar en función de su contribución a la detección e investigación del cártel.

La Directiva se ha traspuesto parcialmente mediante el Real Decreto-ley 7/2021, de 27 de abril, de transposición de directivas de la Unión Europea en las materias de competencia, prevención del blanqueo de capitales, entidades de crédito, telecomunicaciones, medidas tributarias, prevención y reparación de daños medioambientales, desplazamiento de trabajadores en la prestación de servicios transnacionales y defensa de los consumidores. La transposición por este Real Decreto-ley ha sido exclusivamente del apartado 1 del artículo 23, relativo a procedimientos administrativos.

El Código Penal español sanciona con penas privativas de libertad conductas subsumibles en los artículos 1 y 2 de la Ley 15/2007, de 3 de julio, de Defensa de la Competencia: la alteración de precios en concursos y subastas públicas (artículo 262), la detracción de materias primas o productos de primera necesidad (artículo 281) y la alteración de los precios (artículo 284.1.º).

El apartado 3 del artículo 23 de la Directiva ECN+ deja libertad a los Estados miembros para elegir entre no imponer ninguna sanción en el procedimiento judicial penal o solamente atenuarla, en la medida en que la contribución de las personas, contemplada en el apartado 2, a la detección e investigación del cártel secreto sea mayor que el interés por el enjuiciamiento o la sanción a estas personas.

Si bien en nuestro ordenamiento jurídico penal las medidas premiales basadas en la colaboración con las autoridades por parte del responsable del delito han sido la rebaja o atenuación de penas, tal precedente no puede llevar, sin más, a una solución simplista de la atenuación. Por el contrario, razones relativas conducen a la exención de la responsabilidad criminal. En concreto:

a) Los acuerdos restrictivos de la competencia no solo perjudican a los consumidores a través del incremento de precios y de la reducción de la producción y calidad de bienes y servicios, sino que también privan a la economía del dinamismo y la innovación que producen las presiones competitivas.

b) La política de clemencia supone un mecanismo efectivo y esencial en la lucha contra conductas anticompetitivas. Busca detectar cárteles secretos mediante la denuncia de alguno de sus integrantes: el informante debe ofrecer a la autoridad de competencia información y pruebas útiles que le permitan perseguir el cártel. Por tanto, contribuyen al enjuiciamiento eficiente y la imposición de sanciones a las infracciones más graves del Derecho de la competencia.

c) La Directiva ECN+ amplía el ámbito subjetivo de los beneficiarios de clemencia para abarcar tanto a los que pueden ser beneficiarios de la misma como a los que pueden solicitarla. En efecto, como regla se entiende por las autoridades de competencia que, salvo que la empresa indique expresamente lo contrario, al solicitar la clemencia lo hace también en beneficio de los directivos partícipes en la conducta. Además, se permite que la persona física pueda solicitar a título particular el beneficio de exención, ya no en nombre de la empresa a la que representa, sino en su propio nombre. El que se establezca en favor de las personas físicas la posibilidad de acudir a la autoridad nacional de competencia para solicitar, en su propio nombre, el beneficio de la clemencia por su participación en un cártel, tiene una relevancia fundamental y potenciadora, puesto que su efecto inmediato es que la persona física ocupe a título individual el primer puesto en el orden de prioridad del programa de clemencia.

d) Finalmente, la mayoría de los Estados miembros ha optado por la exención de la responsabilidad criminal para los directivos gestores y otros miembros del personal, presentes y pasados, que acuden a los programas de clemencia. En este sentido, cabe citar Francia (apartado IV artículo L. 420-6-1 del Código de Comercio), Italia (artículo 31 quater de la Ley de Competencia), Dinamarca o Eslovenia. En Austria se establece como un supuesto de suspensión del procedimiento por razones de oportunidad. Atendiendo a la finalidad de la Directiva y sus consideraciones sobre los programas de clemencia en cuanto instrumento eficaz para la lucha contra los cárteles secretos y un enjuiciamiento eficiente, quedaba pendiente la transposición del artículo 23 de la misma, para la que se propone en el Derecho interno que, cuando se dé una cooperación activa por parte de directivos, gestores y otros miembros del personal, actuales y antiguos, de empresa que participan en cártel secreto, en los términos previstos en la Directiva, la consecuencia debe ser la exoneración de la responsabilidad penal.

IV

Se modifica también el artículo 173 del Código Penal, con el objetivo de introducir, dentro de los delitos contra la integridad moral, una específica modalidad delictiva en la que se castigue la ocultación del cadáver, atendiendo al sufrimiento que tal conducta puede ocasionar en los familiares o allegados de la persona fallecida, estableciendo una pena agravada con respecto a la prevista en el párrafo primero del artículo 173.1.