Estimados (as) todos (as)

Tengo el gusto de compartir el cartel de la primera mesa del Congreso Internacional de Ciencias Penales organizado por el INSTITUTO NACIONAL DE CIENCIAS PENALES (México)

http://www.inacipe.gob.mx/congreso2020.php

Estimados (as) todos (as)

Tengo el gusto de compartir el cartel de la primera mesa del Congreso Internacional de Ciencias Penales organizado por el INSTITUTO NACIONAL DE CIENCIAS PENALES (México)

http://www.inacipe.gob.mx/congreso2020.php

Acabo de ver “El dilema de las redes sociales” (Netflix, 2020)

Creo que bien valdría la pena reflexionar de qué manera han transformado la cotidianidad, hasta qué punto sirven como herramientas y en qué momento nos convertimos en objetos cautivos de ellas.

¿Qué tipo de información recibimos y cuál es la que proporcionamos?

¿Somos racionales en su uso? ¿Confiamos en lo que nos proporciona y anuncia?

¿Cuánto de lo que vemos en la red terminamos consumiendo? ¿Qué tipo de anuncios rechazamos?

Las redes sociales sirven para estar en contacto con amigos (as), compañeros (as), y usándolas adecuadamente son una excelente herramienta de trabajo, pero su mecánica de funcionamiento es más compleja.

Vale la pena ver el documental y discutir sobre la hipótesis que nos plantea: somos un objeto de las redes y si no reparamos en la información recibida, actuaremos en la dirección que nos ofrezca ya sea para usos netamente comerciales o para cuestiones políticas de gran relevancia.

Las redes albergan fake news y contribuyen también a la polarización.

Esa brecha entre nativos y migrantes digitales no se ha acortado, vemos al mundo desde ópticas distintas.

La receta de las autoridades ante la llegada de una enfermedad en masa de alto grado de contagio (y por sus características, de no contar con la infraestructura hospitalaria necesaria) ha sido la de aislar, en lo posible a la población. Bajo la orden “Quédate en casa” se pretende disminuir la demanda de atención médica.

Una vez en casa las personas, que tienen la posibilidad y los recursos económicos asegurados para hacerlo, pueden continuar realizando sus actividades con el uso de las tecnologías de la información y comunicación (TIC).

Con el uso de computadoras o teléfonos celulares y las aplicaciones correspondientes se desarrollan videollamadas, conferencias, organización de eventos, recepción de instrucciones y, recepción y distribución de noticias, realización de chats en grupo, elaboración de trabajos a distancia.

Imaginemos que la pandemia hubiese ocurrido hace apenas 30 años, la información no ocurriría en tiempo real y probablemente no hubiéramos sabido de la enfermedad que venía sino hasta muy tarde. Un Estado previsor podría haber hecho la compra del equipo necesario de darse cuenta, con las proyecciones matemáticas existentes, de qué tamaño sería el problema que enfrentaríamos en estos días.

Pero también la tecnología ha servido no solo para mantener informadas a las personas, más allá de los canales habituales. Una de sus bondades es proveer de entretenimiento al alcance de un click.

Ante los problemas de comunicación, aparecieron o despuntaron aplicaciones para mantener reunidas a las personas (ZOOM es un claro ejemplo de ello). La obtención de materiales como libros (Ebook) o películas de estreno (Itunes, Netflix) y poderlas ver vía streaming es un paliativo para la necesidad de mantener la mente ocupada.

Sin embargo, detrás de todo ello, en esta historia también se escriben páginas del delito en contra de los usuarios.

Fraudes. Las personas son atrapadas por sus miedos o por su búsqueda de entretenimiento. Ya sea por el motivo que ingresen a la red, existen delincuentes dentro de la misma al acecho: ponen trampas basadas en la ingeniería social y la tecnología solo es un vehículo que potencia su trabajo. Ofrecen información sobre la pandemia, medicinas, equipos, venta de análisis para detectar la enfermedad y, contra el pago y aportación de datos personales, el usuario no recibe absolutamente nada y además ha quedado expuesto a el uso indebido de su información.

Lo mismo ocurre para aquellas personas que, abren correos de procedencia dudosa pero cuya oferta de materiales de entretenimiento se antojaba imposible de no aceptar. Se trata de correos que han servido para pescar (Pishing) incautos.

Pero los peligros no terminan ahí, el trabajo en la red desde domicilios particulares no era tan atractivo para la comisión de un delito como ahora, pues el objetivo de los hackers (crackers, en realidad) se orientaba a grandes objetivos. Ahora, al estar diseminado el trabajo, la actividad ilícita se orienta hacia los particulares que no poseen antivirus o que tienen contraseñas débiles. Todos están en la red y sí, hasta los delincuentes han migrado hacia el ámbito virtual.

Es importante que en estos tiempos:

No se difunda información falsa. Ya la pandemia es un problema muy serio como para incrementarlo en este ámbito donde navegan niños y adultos.

No redistribuya información que usted no haya verificado. Porque al hacerlo, quienes reciben el mensaje, piensan que proviene de una persona como usted, honesta, y no solo hacen caso, también lo reenviarán a sus contactos. Y si se trata de información falsa, todos al final terminan siendo utilizados.

Procure mantener su información a salvo, no la proporcione ante ofertas de último minuto, ni abra ofertas de procedencia desconocida.

Procure tener su antivirus al día. Y revise que sus contraseñas sean verdaderamente un muro ante cualquier ataque. Si su dispositivo fuese objeto de inmovilización (extorsión virtual) no dude en dar aviso a las autoridades. Con mucha frecuencia la información es recuperada.

Sigue leyendoNovedad editorial: El abogado actual

Un libro más para cerrar el año

Agradezco desde aquí la invitación de la maestra Evelyn Téllez para participar en este libro editado por la Universidad Veracruzana y el INFOTEC

Aquí se recoge mi artículo sobre grooming o ciber acoso infantil

Aquí la liga:

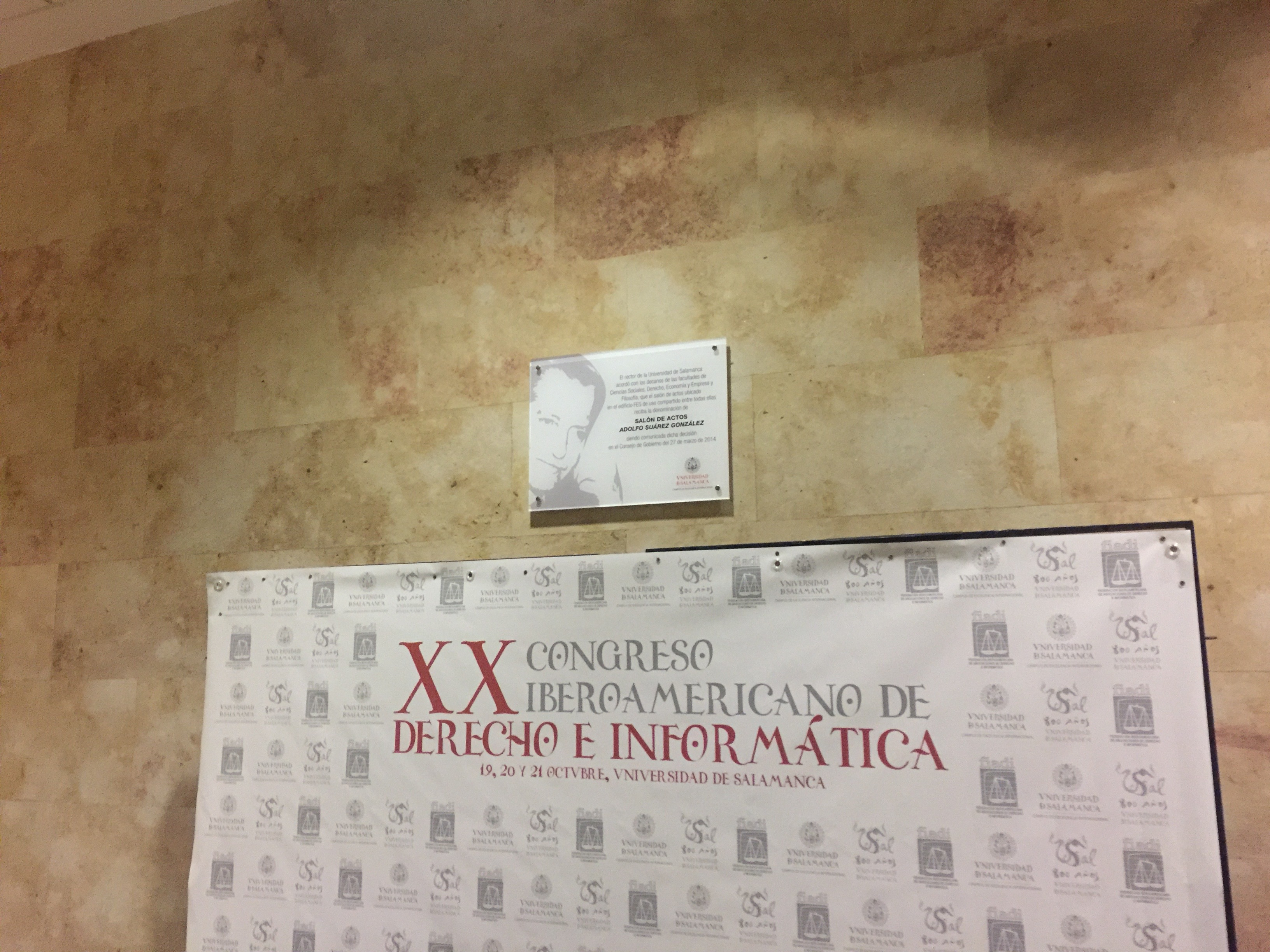

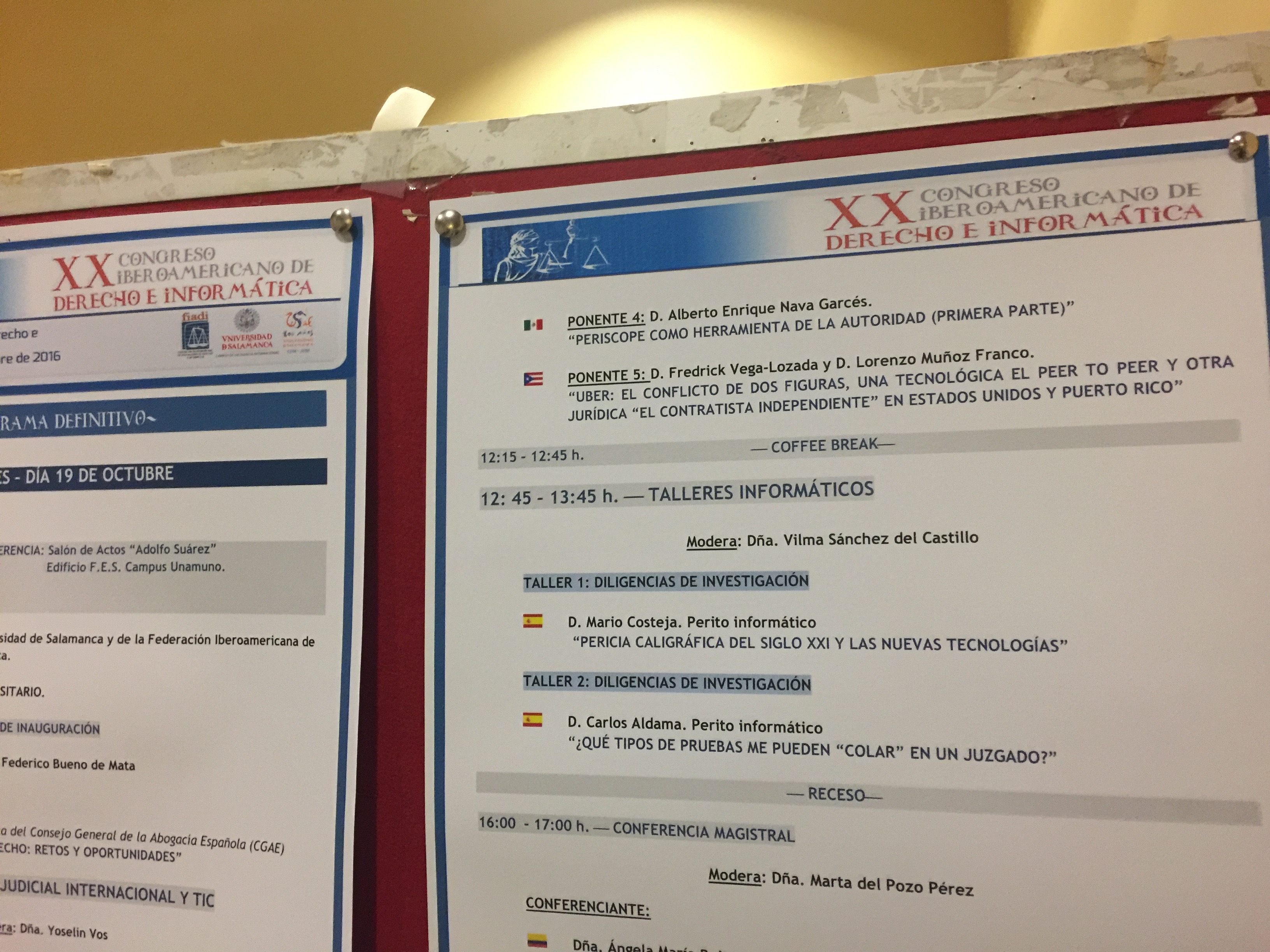

El 19 de octubre, tuve el honor de presentar una ponencia en la casa del gran maestro Don Miguel de Unamuno: la Universidad de Salamanca. En el marco de sus ochocientos años de historia, se llevó a cabo el XX CONGRESO IBEROAMERICANO DE DERECHO E INFORMÁTICA.

Mi tema fue periscope y su uso por parte de las autoridades. Es un tema polémico pues aunque sus propósitos parecieran ser válidos, lo cierto es que se utilizó en su momento esta herramienta digital ante la ineficacia de leyes y autoridades que pudieran contener el problema de: calles apartadas con botes, palos, piedras, etc., tiraderos de basura improvisados, franeleros, gente estacionada en lugares prohibidos, banquetas tomadas por particulares, entre otras conductas reprobables.

Así que en esas lejanas latitudes y en medio de un ambiente festivo por la cercanía de los 800 años de la Universidad (de hecho la ciudad está en franco remozamiento para tal efecto), presenté el trabajo correspondiente que fue publicado en las memorias del propio congreso y que en su parte medular (de la cual dí un avance para la revista el mundo del abogado) establezco:

«Este artículo es una reflexión derivada del uso que le ha dado un funcionario de la Delegación Miguel Hidalgo (Ciudad de México) a la aplicación Periscope, desde enero de 2016 a la fecha. Este hecho ha ocasionado tres momentos en particular: el primero, cuando al reprender (por cuestiones de justicia cívica) a una señora que tiraba basura en la calle, apareció el rostro de su hijo (que no era infractor ni partícipe) quien, por ser menor, quedó expuesto al discrimen social y a un reproche que no merecía; el segundo incidente ocurrió con una persona con aparente discapacidad que tuvo la misma suerte y, por último, se dio el caso de que al intentar bajar vehículos de la banqueta, el funcionario quedó sujeto a las amenazas del dueño de los vehículos, quien, al parecer, una semana después intentó privarlo de su libertad y cuya agresión terminó en lesiones y robo.

Semanas más tarde, el mismo funcionario volvió a utilizar la aplicación para exhibir a personas que, presuntamente (pero no probablemente), ejercían la prostitución, lo cual desencadenó una nueva protesta al sentirse este grupo vulnerado y discriminado por su aspecto y afectado en su dignidad.

Con estos antecedentes tenemos abierto un debate sobre el uso de esta aplicación, ya que en principio deben tomarse en cuenta los siguientes puntos:

Asimismo, la actuación del funcionario no debe confundirse con la del ciudadano en cuanto al margen de derechos y obligaciones, ni tampoco puede invocar derechos personales cuando está actuando como autoridad. Lo que no significa que las autoridades no estén protegidas por el derecho, como se suele argumentar. Por ello, existe un marco regulatorio para que puedan desempeñar sus funciones y no se afecte su función ni su persona.

La transparencia en todo caso debe procurarse desde la actuación del funcionario y no enfocando en la persona transgresora. Se debe documentar la actuación de la autoridad. Esto es, la autoridad puede documentar su actuación y de hecho es conveniente que esto sea obligatorio, porque así el ciudadano podrá pedir copia del video cuando considere que la autoridad le conculcó sus derechos, pero eso de ningún modo autoriza a la autoridad para dar a conocer, en tiempo real, presuntas faltas, porque no solo prejuzga, sino que se adelanta al criterio del juez cívico y expone al ciudadano a un reproche social que también puede resultar infamante.

Lo anterior ya ocurre con las grúas de la Ciudad de México que deben de grabar sus actuaciones, o en el caso de la videovigilancia que graba en tiempo real, pero solo mediante una solicitud a la autoridad y una vez que se haya justificado dar a conocer el contenido de sus grabaciones.

4.- La naturaleza de la aplicación Periscope, que se trata de una aplicación que en red social transmite video y audio en tiempo real. Y todo lo anterior se desató porque la titular de la Comisión de Derechos Humanos de la Ciudad de México, en lugar de emitir una recomendación, se limitó a hacer conjeturas de la actuación del funcionario delegacional.

Consideramos necesario hacer esta aclaración, pues en el caso que nos ocupa, estas cuestiones parecen haber sido obviadas del contenido del documento el cual resulta, y, por ende, ambiguo.»

La ponencia tuvo buena aceptación y recibí comentarios positivos sobre mi presentación (la cual fue transmitida en streaming y también hice lo propio a través de periscope, coincidentemente con el tema tratado).

El propio congreso fue también una ocasión para conocer a expertos en los temas de nuevas tecnologías, de cuyos encuentros destaco el de la Dra Bibiana Luz Clara, cuyas aportaciones fueron fundamentales para mis primeros trabajos en la materia y la cálida recepción del Dr. Federico Bueno De Mata, quien fue el encargado de la logística de este congreso y de la edición puntual de sus memorias.

No puedo dejar de agradecer el invaluable apoyo del INFOTEC para la realización de esta conferencia así como del viaje de investigación que hice a la par.

A continuación me permito compartir algunas imágenes de este evento.

Sin duda fue un privilegio académico poder estar en dichas aulas compartiendo experiencias con colegas de otras latitudes.

[1] De Dienheim Barriguete (2016) destaca: “Así pues, el derecho al respeto a la vida privada o intimidad, al honor e incluso a la imagen propia, son considerados ya como derechos humanos fundamentales, establecidos por diversos instrumentos internacionales como son la Declaración Universal de los Derechos Humanos aprobada por la Asamblea General de las Naciones Unidas en 1948 (artículo 12), el Pacto Internacional de Derechos Civiles y Políticos de 1966 (artículos 17 y 19), la Convención Americana sobre Derechos Humanos de 1969 (artículos 11 y 13), y en la Convención sobre los Derechos del Niño de 1989 (artículo 16), instrumentos todos estos firmados y ratificados por nuestro país. Cabe señalar que también existen otros instrumentos que establecen este derecho como son: la Convención de Roma para la Protección de los Derechos Humanos y las Libertades Fundamentales de 1959, la Declaración de los Derechos y Libertades Fundamentales aprobadas por el Parlamento Europeo y la Carta Africana de los Derechos del Hombre y de los Pueblos de 1981 y de los que México no es parte.”

| Naciones Unidas | A/HRC/32/L.20 | ||

| Asamblea General | Distr. limitada

27 de junio de 2016 Español Original: inglés |

||

Consejo de Derechos Humanos

32º período de sesiones

Tema 3 de la agenda

Promoción y protección de todos los derechos humanos,

civiles, políticos, económicos, sociales y culturales,

incluido el derecho al desarrollo

Alemania, Australia*, Austria*, Bélgica, Bosnia y Herzegovina*, Brasil*, Bulgaria*, Canadá*, Croacia*, Chipre*, Dinamarca*, Eslovaquia*, Eslovenia, España*, Estados Unidos de América*, Estonia*, ex República Yugoslava de Macedonia, Fiji*, Finlandia*, Francia, Georgia, Grecia*, Haití*, Honduras*, Hungría*, Irlanda*, Islandia*, Italia*, Japón*, Letonia, Liechtenstein*, Lituania*, Luxemburgo*, Malta*, México, Mónaco*, Montenegro*, Nigeria, Noruega*, Países Bajos, Paraguay, Polonia*, Portugal, Reino Unido de Gran Bretaña e Irlanda del Norte, República Checa*, República de Moldova*, Rumania*, Senegal*, Serbia*, Suecia*, Túnez*, Turquía* y Ucrania*: proyecto de resolución

32/… Promoción, protección y disfrute de los derechos humanos en Internet

El Consejo de Derechos Humanos,

Guiado por la Carta de las Naciones Unidas,

Reafirmando los derechos humanos y las libertades fundamentales consagrados en la Declaración Universal de Derechos Humanos y los tratados internacionales de derechos humanos pertinentes, incluidos el Pacto Internacional de Derechos Civiles y Políticos y el Pacto Internacional de Derechos Económicos, Sociales y Culturales,

Recordando todas las resoluciones pertinentes de la Comisión de Derechos Humanos y del Consejo de Derechos Humanos sobre el derecho a la libertad de opinión y de expresión, en particular las resoluciones del Consejo 20/8, de 5 de julio de 2012, y 26/13, de 26 de junio de 2014, sobre la promoción, la protección y el disfrute de los derechos humanos en Internet, así como las resoluciones 12/16, de 2 de octubre de 2009, sobre el derecho a la libertad de opinión y de expresión, 28/16, de 24 de marzo de 2015, sobre el derecho a la privacidad en la era digital, y 23/2, de 13 de junio de 2013, sobre la contribución de la libertad de opinión y de expresión al empoderamiento de la mujer, y recordando también las resoluciones de la Asamblea General 68/167, de 18 de diciembre de 2013, y 69/166, de 18 de diciembre de 2014, sobre el derecho a la privacidad en la era digital, 70/184, de 22 de diciembre de 2015, sobre las tecnologías de la información y las comunicaciones para el desarrollo, y 70/125, de 16 de diciembre de 2015, en la que figura el documento final de la reunión de alto nivel de la Asamblea General sobre el examen general de la aplicación de los resultados de la Cumbre Mundial sobre la Sociedad de la Información,

Acogiendo con beneplácito la aprobación de la Agenda 2030 para el Desarrollo Sostenible[1], y reconociendo que la expansión de las tecnologías de la información y las comunicaciones y la interconexión mundial brinda grandes posibilidades para acelerar el progreso humano, superar la brecha digital y desarrollar las sociedades del conocimiento,

Tomando nota de la Reunión Global de Múltiples Partes Interesadas sobre el Futuro de la Gobernanza de Internet, celebrada en São Paulo los días 23 y 24 de abril de 2014, que reconoció, entre otras cosas, la necesidad de que la gobernanza de Internet se base en los derechos humanos y que los derechos de las personas también deben estar protegidos en Internet,

Tomando nota también de los anteriores períodos de sesiones del Foro para la Gobernanza de Internet, incluida la reunión más reciente, celebrada en João Pessoa del 10 al 13 de noviembre de 2015,

Observando que el ejercicio de los derechos humanos en Internet, en particular del derecho a la libertad de expresión, es una cuestión que reviste cada vez más interés e importancia debido a que el rápido ritmo del desarrollo tecnológico permite a las personas de todo el mundo utilizar las nuevas tecnologías de la información y las comunicaciones,

Observando también la importancia de generar confianza en Internet, en particular en lo que respecta a la libertad de expresión, la privacidad y otros derechos humanos, para que Internet alcance su potencial como, entre otras cosas, facilitador del desarrollo y la innovación, mediante la plena cooperación de los gobiernos, la sociedad civil, el sector privado, la comunidad técnica y el mundo académico,

Reconociendo que la privacidad en línea es importante para materializar el derecho a la libertad de expresión y a no ser molestado por sus opiniones, sin injerencias, y el derecho a la libertad de reunión y de asociación pacíficas,

Poniendo de relieve que el acceso a la información en Internet ofrece grandes oportunidades para una educación asequible e inclusiva a nivel mundial, constituyendo así una herramienta importante para facilitar la promoción del derecho a la educación, y subrayando al mismo tiempo la necesidad de abordar la alfabetización digital y la brecha digital, que afectan al disfrute del derecho a la educación,

Expresando su preocupación por la persistencia en muchas formas de la brecha digital entre los países y dentro de ellos y entre hombres y mujeres y niños y niñas, y reconociendo la necesidad de acabar con esas disparidades,

Destacando la importancia de empoderar a todas las mujeres y niñas mejorando su acceso a las tecnologías de la información y las comunicaciones, promoviendo la alfabetización digital y la participación de mujeres y niñas en la educación y la formación en las tecnologías de la información y las comunicaciones, y motivando a las mujeres para que estudien carreras de las ciencias y las tecnologías de la información y las comunicaciones,

Recordando los artículos 9 y 21 de la Convención sobre los Derechos de las Personas con Discapacidad, que, entre otras cosas, instan a los Estados partes a que adopten las medidas pertinentes para promover el acceso de las personas con discapacidad a los nuevos sistemas y tecnologías de la información y las comunicaciones, incluida Internet,

Reconociendo que, para que Internet mantenga su naturaleza mundial, abierta e interoperable, es imperativo que los Estados aborden las preocupaciones relativas a la seguridad de conformidad con sus obligaciones internacionales en materia de derechos humanos, en particular en lo que se refiere a la libertad de expresión, la libertad de asociación y la privacidad,

Profundamente preocupado por todos los abusos y violaciones de los derechos humanos cometidos contra las personas por ejercer sus derechos humanos y libertades fundamentales en Internet, y por la impunidad con que se cometen,

Profundamente preocupado también por las medidas cuyo objetivo o efecto deliberados es impedir u obstaculizar el acceso o la divulgación de información en línea, vulnerando el derecho internacional de los derechos humanos,

Destacando la importancia de que se aplique un enfoque basado en los derechos humanos para facilitar y ampliar el acceso a Internet, y que Internet sea abierta, accesible y cuente con la participación de múltiples interesados,

Tomando nota con aprecio de los informes del Relator Especial sobre la promoción y protección del derecho a la libertad de opinión y de expresión, presentados al Consejo de Derechos Humanos en sus períodos de sesiones 17º, 23º, 29º y 32º[2], y a la Asamblea General en su sexagésimo sexto período de sesiones, relativos a la libertad de expresión en Internet[3], y tomando en consideración el informe del Relator Especial sobre el derecho a la privacidad, presentado al Consejo de Derechos Humanos en su 31er período de sesiones[4],

Considerando la importancia decisiva de la colaboración de los gobiernos con todos los interesados pertinentes, incluidos la sociedad civil, el sector privado, la comunidad técnica y el sector académico, en la protección y promoción de los derechos humanos y las libertades fundamentales en Internet,

* Estado no miembro del Consejo de Derechos Humanos.

[1] Resolución 70/1 de la Asamblea General.

Ubijus publicó este mes el libro Análisis de la legislación penal mexicana en informática. Retos y Perspectivas (Nava Garcés, Alberto E., Ubijus, México, 2015)

En la cuarta de forros se lee:

¿Se ha legislado sobre los delitos informáticos en México? ¿de qué manera? ¿es nuestra legislación acorde a la que existe en el ámbito internacional? ¿qué tan eficaz ha sido la legislación?

El presente estudio desarrolla un documento diagnóstico del trabajo legislativo pendiente y de las áreas de oportunidad para combatir con eficacia el fenómeno del delito electrónico.

Tenemos elaborados cuatro trabajos de referencia sobre el tema: Análisis de los delitos informáticos, publicado por Porrúa en 2005 (su segunda edición apareció en 2007), La prueba electrónica en materia penal (Porrúa, 2011), Ley Federal de protección de Datos personales en posesión de los particulares, con comentarios (Porrúa, 2012), Compilación legislativa en materia electrónica en América Latina (documento de trabajo publicado en forma electrónica por el INACIPE en 2013) y el libro coordinado El Derecho en la era digital (Porrúa, 2013). Pero los avances tecnológicos hacen necesario escalar hacia la generalidad de las tecnologías, así como al universo de conductas que, sin ser nuevas, se valen de los recursos tecnológicos para vulnerar el orden y atentar contra bienes jurídicos valiosos. Por lo tanto, planteamos la necesidad de tener en Latinoamérica una legislación base que permita la cooperación en la materia y el combate uniforme al delito electrónico.

Esta investigación se propone hacer el discrimen sobre lo que hasta hoy se ha escrito en materia de delitos informáticos en México y sus limitaciones.

En particular destacan mucho ensayos legislativos en distintas legislaciones estatales locales (Veracruz, Tabasco, Nuevo León y Zacatecas, por ejemplo) en donde se ha pretendido establecer tipos penales que no contribuyen a la solución del problema, han sido coyunturales o faltas de técnica, pero también abordaremos aquéllos instrumentos internacionales como ACTA (acuerdo antifalsificación), cuyo contenido puede contravenir normas de carácter interno.

(tomado de la cuarta de forros)

Espero que este trabajo, que tiene muchos vasos comunicantes con trabajos anteriores y que actualiza algunos datos e incluye proyectos de ley para la discusión sobre su viabilidad, sea de su interés.

(publicado en la Revista Foro Jurídico de diciembre de 2014)

Introducción

El tema de la geolocalización establecida en la norma procesal penal como una herramienta más para la investigación del delito genera polémica porque las nuevas generaciones no están dispuestas a ceder parte de su privacidad y de ese ambiente aparentemente neutro que encuentran en la red mediante dispositivos móviles que existen en el mercado para mejorar las comunicaciones; sin embargo, los teléfonos inteligentes (o smartphones) y el ingreso habitual al ciberespacio permiten que el usuario se autogeolocalice.

Las nuevas tecnologías y el hábito de compartir “dónde estamos”

Dentro de las principales redes sociales en Internet están Facebook, Hi5, Linked, Orkut, Yahoo respuestas, Flickr, Myspace, Youtube y Twitter. Cada una posee características propias y un estilo particular para lograr la comunicación entre sus usuarios. Para el tema que nos ocupa, es importante señalar que en muchas de éstas existe una aplicación en la que quien hace uso de ellas opta por compartir su ubicación. Facebook (la más importante y numerosa), así como Twitter (la más dinámica), cuentan con esta característica por la que, desde el equipo utilizado para el acceso a las mismas y con un margen de error de unos cuantos metros, se puede establecer el lugar donde se encuentra el usuario. De entre las redes más comunes hay algunas especializadas en la ubicación, tal es el caso de las que auxilian a encontrar una ruta entre dos puntos (waze, navigon, google maps, etc.), las cuales, además, generan, con el uso habitual, un patrón de rutas.

De entre esas redes destaco Foursquare (Swarm), creada en 2008 y que realiza el check-in de los distintos lugares que el usuario visita (restaurantes, hoteles, aeropuertos, espectáculos, escuelas, supermercados, comercios de distinta índole y nivel) y se autogeolocaliza para los integrantes de su red, así también, las personas tienen la posibilidad de dejar comentarios e imágenes sobre el lugar visitado, ya sea para recomendarlo o no, y dichas opiniones pueden ser consultadas por quien visite la información de determinado lugar, aun cuando no esté en el mismo grupo.

Por otra parte, la nueva generación de smartphones registra la huella del usuario para que éste pueda utilizarla como medio de identificación y acceso a las aplicaciones, o bien, como medio de pago. En cualquier caso, dicha operación permite con un alto grado de certeza contar con un registro.

En ese tenor, la geolocalización proviene del equipo utilizado y se potencia con el uso de las redes, en donde, con más frecuencia, los usuarios deciden compartir su ubicación, motivo por el cual no debería sorprender que la autoridad pretenda regular lo que en otro tiempo ya ocurría pero sin que pudiese aportarse en juicio por la violación a la privacidad.

La causa para geolocalizar

A la par del desarrollo de las distintas tecnologías, éstas se han convertido en herramientas usuales para facilitar la comisión de distintos ilícitos. No se trata de criminalizar el medio, pero sí de tomar conciencia de que la persecución de los delitos no puede quedar en desventaja frente a quienes lo utilizan de manera habitual al margen de la ley. Cuando una persona es víctima de secuestro, para la autoridad es muy importante identificar la ubicación del celular de la víctima, tomando en cuenta, además, de que el tiempo para realizarlo es limitado. Cada minuto que pasa cuenta mucho, pues la víctima es trasladada y resulta esencial, por lo menos, conocer su última ubicación.

Por otro lado, con frecuencia, el propio teléfono de la víctima es utilizado para iniciar la comunicación con quienes podrían pagar el rescate. ¿Por qué, entonces, se espera que la autoridad persecutora del delito tenga que pasar por filtros que amplían el margen de distancia o tiempo para poder actuar con eficacia? En particular, considero que las disposiciones relativas a la geolocalización se establecen para que la autoridad pueda cumplir cabalmente con su cometido.

La incorporación de la geolocalización en la ley penal

El 17 de abril de 2012, se publicó en el Diario Oficial de la Federación[1] la adición al Código Federal de Procedimientos Penales, el artículo 133 Quáter, que señala:

Artículo 133 Quáter.- Tratándose de investigaciones en materia de delincuencia organizada, delitos contra la salud, secuestro, extorsión o amenazas, el Procurador General de la República o los servidores públicos en quienes delegue la facultad, solicitarán por simple oficio o medios electrónicos a los concesionarios o permisionarios del servicio de telecomunicaciones la localización geográfica, en tiempo real, de los equipos de comunicación móvil asociados a una línea, que se encuentren relacionados.

De todas las solicitudes, la autoridad dejará constancia en autos y las mantendrá en sigilo.

En ningún caso podrá desentenderse la solicitud y toda omisión imputable al concesionario o permisionarios, será sancionada en términos de lo previsto por el artículo 178 Bis del Código Penal Federal.

Se castigará a la autoridad investigadora que utilice los datos e información obtenidos como resultado de localización geográfica de equipos de comunicación móvil para fines distintos a los señalados en este artículo, en términos de lo establecido en la fracción IV del artículo 214 del Código Penal Federal.

Con este artículo comenzó la polémica sobre la geolocalización y la probable vulneración de derechos. A pesar de la restricción que impone el propio artículo, se llevó ante la Suprema Corte de Justicia de la Nación mediante la acción de inconstitucionalidad 32/2012.

Criterio de la Suprema Corte de Justicia de la Nación sobre geolocalización

A principios de 2014, la Suprema Corte de Justicia de la Nación resolvió la acción de inconstitucionalidad sobre la geolocalización. El debate se dio, entonces, en relación con la privacidad frente a la seguridad nacional y la obligación del Estado de utilizar todas las herramientas posibles para hacerle frente a la delincuencia. En su parte medular, tal resolución estima:

El proyecto sostenía que el planteamiento de la accionante resultaba infundado, ya que la medida se constriñe a la localización de un equipo terminal móvil, asociado a una línea telefónica determinada y procede sólo en caso de que dicho equipo se encuentre relacionado en las investigaciones de delincuencia organizada, delitos contra la salud, secuestro, extorsión o amenazas, sin que autorice ni la intervención de comunicaciones ni el registro de llamadas, por lo que no conlleva una restricción a la vida privada de las personas.

De lo anterior, la Ministra ponente (Margarita Luna Ramos) hizo una aclaración en el sentido de que si bien es cierto que está dirigida [la localización] al aparato, lo cierto es que en una consecuencia lógica implicará la localización de quien lo accionó en algún momento específico. Hay una localización de una persona pero de manera indirecta, de modo que no viola el derecho a la intimidad, ya que no se entra al contenido de las llamadas telefónicas y simple y sencillamente es una geolocalización en tiempo real de un instrumento de delito, que llevará a determinar la responsabilidad de alguna persona y de cuya localización inmediata, depende la seguridad de las víctimas del delito; por lo que en aras de proteger la vida e integridad de las víctimas y combatir delitos que dañan sensiblemente a la sociedad, se justifica la medida.

Para dar respuesta a lo alegado por la promovente, en el proyecto se señaló que no le asistía la razón, por cuanto a la necesaria intervención de la autoridad judicial, pues como se expuso, la medida tiene por objeto la localización geográfica de un equipo de comunicación móvil, y por lo tanto no constituía un acto de privación.

Con independencia de que una vez localizado el equipo y quien hace uso del mismo, sean necesarias otras medidas como la intervención de comunicaciones o el cateo, las que en su caso, deberán satisfacer los requisitos constitucionales y legales.

Por otro lado, en la penúltima sesión del Pleno, la Ministra Luna Ramos propuso una modificación al proyecto, para lograr conjuntar las argumentaciones de validez, ya que se dividían en constitucionalidad con una interpretación conforme y validez simple; para ello se circuló una propuesta de engrose en el sentido de que, aun reconociendo que una eventual o posible restricción a la vida privada de las personas, la facultad que se confiere al Ministerio Público para la geolocalización de un equipo móvil de comunicación, es razonable y proporcional con el fin constitucionalmente legítimo que se pretende y por lo cual se encuentra plenamente justificada.

Incluso, su conformidad con la Constitución se advierte en la medida que atendiendo al propio contenido de la norma, la geolocalización se autoriza en casos excepcionales y de vigente necesidad, bien sea que se encuentre en riesgo la vida o integridad física de las víctimas del delito o cuando exista riesgo de que se oculte o desaparezca el objeto del mismo, además de que como todo acto de autoridad, no se exime al Ministerio Público de cumplir con la debida fundamentación y motivación de las solicitudes que así emita.

Por tanto, el Tribunal Pleno de la SCJN resolvió la acción de inconstitucionalidad por mayoría de 8 votos por lo que se refiere a la validez de los artículos 133 Quáter, del Código Federal de Procedimientos Penales y 16 fracción I, apartado D, y 40 Bis, de la Ley Federal de Telecomunicaciones; de dicha votación 4 Ministros votaron por la constitucionalidad de las normas impugnadas tal cual el proyecto fue presentado y los 4 votos restantes señalaron que sí hay una violación al derecho de la intimidad, pero que puede establecerse la constitucionalidad o la validez, a través de una interpretación conforme.[2]

En un boletín de la Corte se sostuvo que “lo anterior se resolvió de esta manera, y se precisó que el cúmulo de argumentaciones y sentidos de votación, así como votos concurrentes y particulares quedarían englobados al momento de realizar el engrose, el cual se aprobaría con posterioridad”.[3]

Con el aval obtenido por la Suprema Corte de Justicia en la acción de inconstitucionalidad 32/2012, el Código Nacional de Procedimientos Penales reiteró la fórmula de geolocalización:

Artículo 303. Localización geográfica en tiempo real

Cuando exista denuncia o querella, y bajo su más estricta responsabilidad, el Procurador, o el servidor público en quien se delegue la facultad, solicitará a los concesionarios o permisionarios o comercializadoras del servicio de telecomunicaciones o comunicación vía satélite, la localización geográfica en tiempo real de los equipos de comunicación móvil asociados a una línea que se encuentren relacionados con los hechos que se investigan en términos de las disposiciones aplicables.

Asimismo se les podrá requerir la conservación inmediata de datos contenidos en redes, sistemas o equipos de informática, hasta por un tiempo máximo de noventa días en los casos de delitos relacionados o cometidos con medios informáticos.

La Comisión Nacional de los Derechos Humanos, por su parte, interpuso de nueva cuenta una acción de inconstitucionalidad, la 20/2014, en contra de este artículo (y algunos otros), pero sin mayores argumentos que los ya vistos.

Conclusión

Retomo los puntos propuestos por Edgar Sigler sobre los argumentos a favor y en contra de la geolocalización, a continuación enumero los siguientes:

Argumentos a favor:

Argumentos en contra

Finalmente, considero que debe existir el voto de confianza de la ciudadanía con el único propósito en mente de contar con mejores herramientas que garanticen la eficiencia de las autoridades de investigación y la seguridad pública que anhelamos.

referencias:

* Doctor en Derecho por la Universidad Nacional Autónoma de México (UNAM), miembro del Sistema Nacional de Investigadores (Conacyt), profesor por oposición de Derecho penal en la UNAM, Profesor Investigador del Infotec, exdirector de investigación y profesor investigador invitado del Instituto Nacional de Ciencias Penales (Inacipe) y miembro de la Sociedad Mexicana de Criminología y de la Asociación Nacional de Doctores en Derecho.

[1] En esa fecha también se publicaron normas correlativas para la aplicación del artículo en comento:

ARTÍCULO SEGUNDO.- Se adiciona un artículo 178 Bis al Código Penal Federal, para quedar como sigue:

Artículo 178 Bis.- Al responsable operativo del concesionario o permisionario del servicio de telecomunicaciones que tenga asignada la función de colaborar con las autoridades en la localización geográfica, en tiempo real, de los equipos de comunicación móvil asociados a una línea que estén relacionados con investigaciones en materia de delincuencia organizada, delitos contra la salud, secuestro, extorsión o amenazas y que se rehusare a hacerlo de forma dolosa, se le impondrán de doscientos cincuenta a dos mil quinientos días multa.

[…]

ARTÍCULO CUARTO.- Se reforma la fracción X del artículo 14 Bis y se adiciona un artículo 14 TER a la Ley que Establece las Normas Mínimas sobre Readaptación Social de Sentenciados, para quedar como sigue:

Artículo 14 Bis.- Las medidas de vigilancia especial podrán consistir en:

[…]

[…]

Artículo 14 Ter.- Cada establecimiento penitenciario contará con equipos que permitan bloquear o anular las señales de telefonía celular, de radiocomunicación, o de transmisión de datos o imagen dentro del perímetro de centros de readaptación social o establecimientos penitenciarios.

Dichos equipos serán operados por autoridades distintas a las de los establecimientos penitenciarios en centros remotos, contarán con sistemas automáticos que envíen señales de alarma ante cualquier interrupción en su funcionalidad y serán monitoreados por el Sistema Nacional de Seguridad Pública, con la colaboración de los concesionarios de redes públicas de telecomunicaciones.

El bloqueo de señales a que se refiere este artículo se hará sobre todas las bandas de frecuencia que se utilicen para la recepción en los equipos terminales de comunicación y en ningún caso excederá de veinte metros fuera de las instalaciones de los centros o establecimientos a fin de garantizar la continuidad y seguridad de los servicios a los usuarios externos.

[…]

ARTÍCULO QUINTO.- Se adiciona una nueva fracción XII al artículo 7, que recorre la actual fracción XII y subsiguientes, y se reforma la fracción VIII del artículo 31, de la Ley General del Sistema Nacional de Seguridad Pública, para quedar como sigue:

Artículo 7.- Conforme a las bases que establece el artículo 21 de la Constitución Política de los Estados Unidos Mexicanos, las Instituciones de Seguridad Pública de la Federación, el Distrito Federal, los Estados y los Municipios, en el ámbito de su competencia y en los términos de esta Ley, deberán coordinarse para:

[…]

XII. Garantizar que todos los centros de readaptación social, establecimientos penitenciarios o centros de internamiento para menores, federales o de las entidades federativas, cualquiera que sea su denominación, cuenten con equipos que permitan bloquear o anular de manera permanente las señales de telefonía celular, de radiocomunicación, o de transmisión de datos o imagen dentro del perímetro de los mismos;

XIII. Determinar la participación de la comunidad y de instituciones académicas en coadyuvancia de los procesos de evaluación de las políticas de prevención del delito, así como de las Instituciones de Seguridad Pública, a través de mecanismos eficaces;

XIV. Implementar mecanismos de evaluación en la aplicación de los fondos de ayuda federal para la seguridad pública;

XVI. Realizar las demás acciones que sean necesarias para incrementar la eficacia en el cumplimiento de los fines de la Seguridad Pública.

Artículo 31.- Son funciones de la Conferencia Nacional del Sistema Penitenciario:

[…]

VIII. Formular los lineamientos para que la federación y las entidades federativas cumplan, en el ámbito de sus competencias, con la obligación de adquirir, instalar y mantener en operación equipos que permitan bloquear o anular de manera permanente las señales de telefonía celular, de radiocomunicación, o de transmisión de voz, datos o imagen en el perímetro de centros de readaptación social, establecimientos penitenciarios o centros de internamiento para menores, federales o de las entidades federativas, cualquiera que sea su denominación.

Dichos equipos serán operados por autoridades distintas a las de los establecimientos penitenciarios en centros remotos, contarán con sistemas automáticos que envíen señales de alarma ante cualquier interrupción en su funcionalidad y serán monitoreados por el Sistema Nacional de Seguridad Pública, con la colaboración de los concesionarios de redes públicas de telecomunicaciones.

El bloqueo de señales a que se refiere este artículo se hará sobre todas las bandas de frecuencia que se utilicen para la recepción en los equipos terminales de comunicación móvil y en ningún caso excederá de veinte metros fuera de las instalaciones de los centros o establecimientos a fin de garantizar la continuidad y seguridad de los servicios a los usuarios externos.

[2] Suprema Corte de Justicia de la Nación, acción de inconstitucionalidad 32/2012.

[3] Cfr. http://www2.scjn.gob.mx/AsuntosRelevantes/pagina/SeguimientoAsuntosRelevantesPub.aspx?ID=139112&SeguimientoID=575

Sobre esta discusión, Edgar Sigler destacó algunos argumentos a favor y en contra de la geolocalización.

Publicado el martes 14 de enero de 2014, a las 06:01:00 en http://www.cnnexpansion.com/tecnologia/2014/01/13/las-12-claves-sobre-la-geolocalizacion

Tres son las etapas en las que se funda la existencia de un delito informático: la de su inclusión en los catálogos penales (legislación), la forma en que se debe investigar (forense informática) y, la forma en que se acredita ante un juzgado o tribunal (prueba electrónica). En México aun no se ha pasado de conformar la primera etapa a pesar de contar con escasos pero muy buenos elementos para realizar la segunda.

Todos los días, por distintos medios, somos testigos de una diversidad de conductas cometidas a través de las nuevas tecnologías. El robo de identidad y la pornografía infantil son conductas que con los nuevos medios electrónicos han repuntado de manera exponencial. No muy lejos hemos leído los múltiples fraudes cometidos en la red en donde la legislación tradicional parece ser insuficiente. ¿pero realmente no hay legislación para acotar estas conductas?

Debemos partir de dos preguntas más, la primera: ¿están legislados los (mismos) delitos informáticos en todo el país? y, ¿son acordes los delitos informáticos con el convenio de Budapest contra la cibercriminalidad de 2001? La respuesta a ambas interrogantes es no.

El legislador tiene, entre otros pendientes, legislar y unificar el tratamiento que deberá darle a los llamados delitos informáticos con el fin de no dejar vacíos que son aprovechados por la criminalidad “en línea” o informática. Lo hemos señalado antes: “El sueño de un mundo automatizado se puede volver en la pesadilla de quienes han puesto sus bienes al alcance de cualquier medio electrónico”.

En 1999, cuando el Código Penal Federal regía en el Distrito Federal para los delitos de fuero común, se incluyó el catálogo de delitos informáticos del artículo 211 bis 1 al 211 bis 7 (pero sirva recordar: sólo para el Distrito Federal y sólo para los delitos del fuero común).

Pero, ese mismo año, la legislación penal quedó como una facultad a cargo de la Asamblea legislativa del Distrito Federal, la cual fue ejercida y se promulgó el efímero Código Penal para el Distrito Federal, cuya vigencia se extendió hasta 2002, cuando se publicó el entonces nuevo Código Penal para el Distrito Federal, entre cuyas características destacó la ausencia de legislación en materia informática, con la salvedad del mal hecho artículo 231, fracción XIV que hace referencia a transferencias por medio electrónico y del artículo 211 relativo al robo de identidad.[1]

Pero como podemos observar, la construcción de los tipos penales en materia informática fueron realizados previamente a los que sugiere el convenio de Budapest que además, es importante decirlo, México no ha suscrito ni ratificado.

Por lo que respecta a las legislaciones de los estados y por cuanto hace a los delitos informáticos, tenemos que en los códigos penales de Aguascalientes y Tabasco establecen dichas figuras entre los Delitos contra la seguridad en los medios informáticos y magnéticos; Baja California los establece en los Delitos contra la inviolabilidad del secreto; Chiapas, en los Delitos en contra de las personas en su patrimonio; Colima, Puebla, Querétaro, Zacatecas y Morelos, en los Delitos contra la moral pública; Oaxaca, en los Delitos contra la moral pública y en los Delitos contra la libertad y violación de otras garantías y; Tamaulipas, en los Delitos de revelación de secretos y de acceso ilícito a sistemas y equipos de informática.

Por su parte dentro de los códigos penales de Baja California Sur, Campeche, Chihuahua, Coahuila, Durango, Estado de México, Guanajuato, Guerrero, Hidalgo, Jalisco, Michoacán, Nayarit, Nuevo León, Quintana Roo, San Luis Potosí, Sonora, Tlaxcala, Veracruz Llave y Yucatán, no se contiene disposición relativa sobre el particular.

Frente a esta ausencia legislativa, es común que se pretenda dar efectos extensivos a los delitos informáticos contenidos en el Código Penal Federal, sin embargo, ya la Suprema Corte de Justicia de la Nación se ha pronunciado sobre el particular, advirtiendo la incompetencia en la que incurren las distintas instancias federales cuando el afectado no cumple con las hipótesis contenidas en el artículo 50 de la Ley Orgánica del Poder Judicial de la Federación.

En ese tenor los delitos informáticos, son materia de cada legislación estatal o del Distrito Federal, por lo que su ausencia, en tratándose de particulares afecta sólo a los particulares mismos y si recurren a la intancia federal para eludir este vacío, no sólo no prosperará su acusación, sino que quedará sujeta a otra decisión que ya ha tomado la Corte respecto de actuaciones realizadas ante autoridad incompetente: la nulidad de dichas actuaciones y por ende, el final del camino por cuanto hace a este tema.

Es urgente revisar y unificar la legislación de la materia. Como es urgente revisar la conveniencia de resolver un problema global sin las respuestas locales que han resultado tan infructuosas, lo que se ha traducido en un nicho de impunidad que cuesta muchos millones de dólares para los afectados por las conductas de las que son víctimas en la red.

Cuando se haga la revisión legislativa se deberá tomar en cuenta que día a día existen nuevas amenazas en la red, conductas que están partiendo de esa misma naturaleza etérea con la que está hecha la supercarretera de la información (vocablo que está desapareciendo para referirse a internet).

El convenio de Budapest contra la cibercriminalidad, que fue realizado en noviembre de 2001 (antes del auge de las redes sociales, que en mucho han cambiado la faz de la red y la conducta de los usuarios) representa un gran reto legislativo, puesto que abarca diversas materias sensibles que no pocas veces ha dado motivo a los dilemas sobre las libertades y el control legislativo, lo que ha retrasado su discusión para ratificarlo. Pero omitir su estudio sólo mantiene en situación de atraso económico a los países en desarrollo y en un franco estado de vulnerabilidad a los usuarios de los medios informáticos.

[1]Es importante mencionar que, a pesar de ser una conducta realizada con mucha frecuencia, sobre todo en las redes sociales, el robo de identidad no está tipificado (como en el Distrito Federal) en la legislación penal federal.

Aquí el PDF del Convenio de Budapest (2001)

Esta entrevista apareció en la revista GQ de Octubre de 2013

a la sombra de la red GQ octubre 2013

véase

Recientemente, el Instituto Nacional de Ciencias Penales ha publicado un documento de trabajo para aquellos interesados en los temas sobre nuevas tecnologías, comunicaciones, delitos informáticos, e internet, espero sea de utilidad.

Se trata del primer libro electrónico de INACIPE y, fue realizado bajo este nuevo método tomando en consideración que las leyes cambian muy seguido.

Esta es la liga de donde pueden descargar el libro electrónico

http://www.inacipe.gob.mx/publicaciones/novedades/novedades.php