Estimados (as) todos (as)

Tengo el gusto de compartir el cartel de la primera mesa del Congreso Internacional de Ciencias Penales organizado por el INSTITUTO NACIONAL DE CIENCIAS PENALES (México)

http://www.inacipe.gob.mx/congreso2020.php

Estimados (as) todos (as)

Tengo el gusto de compartir el cartel de la primera mesa del Congreso Internacional de Ciencias Penales organizado por el INSTITUTO NACIONAL DE CIENCIAS PENALES (México)

http://www.inacipe.gob.mx/congreso2020.php

Acabo de ver “El dilema de las redes sociales” (Netflix, 2020)

Creo que bien valdría la pena reflexionar de qué manera han transformado la cotidianidad, hasta qué punto sirven como herramientas y en qué momento nos convertimos en objetos cautivos de ellas.

¿Qué tipo de información recibimos y cuál es la que proporcionamos?

¿Somos racionales en su uso? ¿Confiamos en lo que nos proporciona y anuncia?

¿Cuánto de lo que vemos en la red terminamos consumiendo? ¿Qué tipo de anuncios rechazamos?

Las redes sociales sirven para estar en contacto con amigos (as), compañeros (as), y usándolas adecuadamente son una excelente herramienta de trabajo, pero su mecánica de funcionamiento es más compleja.

Vale la pena ver el documental y discutir sobre la hipótesis que nos plantea: somos un objeto de las redes y si no reparamos en la información recibida, actuaremos en la dirección que nos ofrezca ya sea para usos netamente comerciales o para cuestiones políticas de gran relevancia.

Las redes albergan fake news y contribuyen también a la polarización.

Esa brecha entre nativos y migrantes digitales no se ha acortado, vemos al mundo desde ópticas distintas.

Por si fuera de su interés, el INACIPE ha publicado la versión electrónica de este número

http://revistaciencias.inacipe.gob.mx/index.php/02/issue/view/10

En la a revista Contaduría Pública (mayo de 2020) que publica el Instituto Mexicano de Contadores Públicos aparece un artículo sobre la usurpación de identidad.

Espero sea de su interés

Conferencia a distancia (Cuarentena por Coronavirus COVID 19) “Covid 19 y Derecho Penal”, transmitida por medios virtuales (Facebook y Zoom), organizada por el Colegio de profesores de Derecho Penal, Facultad de Derecho, UNAM, 27 de abril de 2020.

Comparto algunos fragmentos en audio y video de la conferencia:

La receta de las autoridades ante la llegada de una enfermedad en masa de alto grado de contagio (y por sus características, de no contar con la infraestructura hospitalaria necesaria) ha sido la de aislar, en lo posible a la población. Bajo la orden “Quédate en casa” se pretende disminuir la demanda de atención médica.

Una vez en casa las personas, que tienen la posibilidad y los recursos económicos asegurados para hacerlo, pueden continuar realizando sus actividades con el uso de las tecnologías de la información y comunicación (TIC).

Con el uso de computadoras o teléfonos celulares y las aplicaciones correspondientes se desarrollan videollamadas, conferencias, organización de eventos, recepción de instrucciones y, recepción y distribución de noticias, realización de chats en grupo, elaboración de trabajos a distancia.

Imaginemos que la pandemia hubiese ocurrido hace apenas 30 años, la información no ocurriría en tiempo real y probablemente no hubiéramos sabido de la enfermedad que venía sino hasta muy tarde. Un Estado previsor podría haber hecho la compra del equipo necesario de darse cuenta, con las proyecciones matemáticas existentes, de qué tamaño sería el problema que enfrentaríamos en estos días.

Pero también la tecnología ha servido no solo para mantener informadas a las personas, más allá de los canales habituales. Una de sus bondades es proveer de entretenimiento al alcance de un click.

Ante los problemas de comunicación, aparecieron o despuntaron aplicaciones para mantener reunidas a las personas (ZOOM es un claro ejemplo de ello). La obtención de materiales como libros (Ebook) o películas de estreno (Itunes, Netflix) y poderlas ver vía streaming es un paliativo para la necesidad de mantener la mente ocupada.

Sin embargo, detrás de todo ello, en esta historia también se escriben páginas del delito en contra de los usuarios.

Fraudes. Las personas son atrapadas por sus miedos o por su búsqueda de entretenimiento. Ya sea por el motivo que ingresen a la red, existen delincuentes dentro de la misma al acecho: ponen trampas basadas en la ingeniería social y la tecnología solo es un vehículo que potencia su trabajo. Ofrecen información sobre la pandemia, medicinas, equipos, venta de análisis para detectar la enfermedad y, contra el pago y aportación de datos personales, el usuario no recibe absolutamente nada y además ha quedado expuesto a el uso indebido de su información.

Lo mismo ocurre para aquellas personas que, abren correos de procedencia dudosa pero cuya oferta de materiales de entretenimiento se antojaba imposible de no aceptar. Se trata de correos que han servido para pescar (Pishing) incautos.

Pero los peligros no terminan ahí, el trabajo en la red desde domicilios particulares no era tan atractivo para la comisión de un delito como ahora, pues el objetivo de los hackers (crackers, en realidad) se orientaba a grandes objetivos. Ahora, al estar diseminado el trabajo, la actividad ilícita se orienta hacia los particulares que no poseen antivirus o que tienen contraseñas débiles. Todos están en la red y sí, hasta los delincuentes han migrado hacia el ámbito virtual.

Es importante que en estos tiempos:

No se difunda información falsa. Ya la pandemia es un problema muy serio como para incrementarlo en este ámbito donde navegan niños y adultos.

No redistribuya información que usted no haya verificado. Porque al hacerlo, quienes reciben el mensaje, piensan que proviene de una persona como usted, honesta, y no solo hacen caso, también lo reenviarán a sus contactos. Y si se trata de información falsa, todos al final terminan siendo utilizados.

Procure mantener su información a salvo, no la proporcione ante ofertas de último minuto, ni abra ofertas de procedencia desconocida.

Procure tener su antivirus al día. Y revise que sus contraseñas sean verdaderamente un muro ante cualquier ataque. Si su dispositivo fuese objeto de inmovilización (extorsión virtual) no dude en dar aviso a las autoridades. Con mucha frecuencia la información es recuperada.

Sigue leyendoPara su lectura, reflexión y opinión sobre la pertinencia y la política criminal que tendremos los siguientes años.

INICIATIVA LEY NACIONAL SOBRE USO DE LA FUERZA

INICIATIVA LEY NACIONAL DEL REGISTRO DE DETENCIONES

INICIATIVA LEY GENERAL DEL SISEMA ANCIONAL DE SEGURIDAD PUBLICA

INICIATIVA CON LEY DE GUARDIA NACIONAL

Recientemente, el INACIPE y Tirant lo Blanch dieron a conocer un proyecto editorial denominado «desafíos de la justicia» dentro del cual está el volumen dedicado a los Ciberdelitos. Una vez que apareció este ejemplar, se presentó en la Feria Internacional del libro de Guadalajara y, paulatinamente se hicieron otras presentaciones en distintos recintos.

Hace 20 años estos delitos eran novedad y plantearon determinados retos que no se vieron a tiempo. Hace 20 años no éramos esclavos de los teléfonos inteligentes, no teníamos el problema de no convivir socialmente por estar al pendiente de lo que pasa en el teléfono y lo que sucede de manera remota. Las redes sociales no tenían el mismo impacto en la cotidianidad. Usar un plástico para pagar no tenía mayores riesgos, no implicaba el robo de nuestros datos o de nuestro patrimonio.

En la actualidad ya no son una novedad las nuevas tecnologías y mucho menos la necesidad de que el derecho penal las tome en cuenta para saber hasta dónde y cómo regularlas sin perder vigencia ante los cambios tecnológicos que ocurren a pasos galopantes

El video que presentamos a continuación, deriva de la invitación de Expediente Inacipe para el coordinador y dos de los participantes en el libro Alicia Rubí Guerra Valdivia y Daniel Córdova.

enlace al programa:

(publicado en el mundo del abogado, número de octubre de 2018)

Existe todo un catálogo de leyes en materia penal que requieren revisión urgente, para armonizarlas con el sistema de justicia penal. Por lo pronto, a guisa de ejemplo, proponemos la siguiente lista:

Código Penal Nacional

Una de las grandes apuestas de la academia desde hace varias generaciones consiste en tener un solo código penal que homologue las mismas conductas y armonice las sanciones correspondientes, con el fin de cerrar espacios para la impunidad o aplicar de manera desigual una sanción distinta a una conducta similar.

Ley General de Víctimas

Cuenta con articulado duplicado; la regulación del acceso al fondo está muy limitado de modo tal que es casi inoperante; no hay asesoría jurídica homologada en todos los estados; y la institución creada para hacer efectiva dicha ley no está armonizada, por lo que solo se ha incrementado la burocracia en un tema muy sensible. A la par de la revisión legislativa deberá hacerse un profundo análisis sobre los órganos del Estado que deben aplicar la ley, pues resulta evidente el fracaso institucional de la Comisión creada para tal efecto.

La Ley para prevenir y sancionar los delitos en materia de secuestro

Ha aumentado desproporcionadamente sus penas, lo que no es sinónimo de eficacia jurídica. Solo prevé el concurso real de delitos, motivo por el cual hay un grave defecto técnico cuando se actualiza el concurso ideal

Ley de desaparición forzada

Debe hacerse una revisión de los tipos penales previstos en esta ley para que no exista confusión con los delitos en materia de secuestro, habida cuenta que ambos tutelan la liberta de las personas y, en la práctica son muy sutiles las diferencias para determinar la ley aplicable.

Ley de trata

Respecto de esta ley, ha habido iniciativas que pretenden pulir y corregir cuestiones puntuales. Asimismo, hacer una corrección técnica para que no se aplique de manera subsidiaria o supletoria las leyes locales en tratándose del delito de lenocinio.

Comparto en esta ocasión una entrevista derivada del caso Cambridge Analytica, realizada por Luciano Franco para el periódico La Crónica

2018-03-26 – 00:00:00

Alberto Nava. investigador del Inacipe. Estrategias como la ocurrida en las elecciones de EU se preparan con tiempo, no faltando 100 días, que son los que faltan para la votación presidencial en México, afirma el especialista en entrevista con Crónica. Aclara que riesgo siempre habrá, pero actualmente en el país los comicios se observan literalmente con lupa

A 99 días de las elecciones presidenciales en México, “si fuera el caso, ya debía haber ocurrido el uso indebido y abusivo” de datos personales a través de Facebook, señala convencido el investigador del Instituto Nacional de Ciencias Penales (Inacipe), Alberto Nava, especialista en cibercriminalidad.

En entrevista con Crónica, explica que, sin embargo, ello no garantiza que una intervención de ese tipo, como sucedió en las pasadas elecciones de Estados Unidos, esté completamente descartada, “pero parece que hay ya poco tiempo para poner en marcha en México un asunto de esa magnitud”.

—¿Qué tan grave puede ser el uso de datos personales por parte de Facebook a alguna aplicación?

—Primero, para dimensionar las cosas, hay que tener en cuenta que la red social Facebook es la más grande del planeta, con más de mil 100 millones de usuarios, de los cuales 80 millones están en México, lo que da una dimensión del grado de datos e información personal que maneja esa plataforma. Una de cada seis personas en el mundo pertenece a esa comunidad.

—¿Cómo es que diferentes aplicaciones pueden hacer uso de los millones de datos personales que tiene en su poder Facebook?

—Facebook, en su política internacional, permite a terceros acceder a la propia red, a esos datos, para conformar patrones de comportamiento, análisis sociales y asuntos de corte académico, como ocurrió con Cambridge Analytica, en el asunto de Estados Unidos, donde finalmente esa aplicación le dio a la información un uso diferente, con fines de manipulación electoral”.

—¿Qué tan complejo es realizar una manipulación de ese tipo?

—Muy complicada, porque a partir del análisis hecho, la aplicación, en este caso Cambridge Analytica, envió a cada persona, de acuerdo a sus filias y sus fobias, cuestiones tendientes a debilitar o aminorar las aversiones en torno a algún candidato, y a fortalecer o aumentar las simpatías por quién fuera más a fin a sus intereses”.

—Esta situación no es nueva…

—No, ¡qué va! Siempre ha existido sólo que ahora, con el surgimiento del internet y las redes sociales, estamos hablando de un potencial enorme, sobre todo, en este caso, tratándose de un país como EU, que siempre confió en sus elecciones, que ahora se vieron vulneradas por aquella aplicación, debido al relajamiento que tuvieron”.

—Ahora bien, ¿en qué consiste el convenio de Facebook con el Instituto Nacional Electoral?

—Se trata básicamente que Facebook publique como prioridad las noticias oficiales que le suministre el INE, sin que ello signifique que los usuarios puedan subir a esa plataforma lo que deseen. Facebook no puede censurar en ese sentido. El convenio es un derecho de deferencia hacia el INE, es decir, colocar la información oficial que el instituto le vaya suministrando durante la jornada a fin de que los usuarios de esa red conozcan los datos oficiales y no únicamente lo que entre ellos mismos publican y que, no en pocas ocasiones, resultan noticias falsas o fake news.

—¿Observa riesgo en México, como sucedió en Estados Unidos, de que alguna empresa pudiera hacer uso de los datos personales a través de Facebook o alguna otra red social?

—Particularmente sería Facebook o Instagram, que son las redes sociales a las que millones de mexicanos, probablemente la inmensa mayoría, le hemos entregado nuestros datos personales de manera totalmente voluntaria. Whatsapp no porque no tiene un mercado o perfiles que le permitan realizar estudios de mercado de carácter social, económico o político”.

—¿Algún riesgo?

—Riesgo siempre lo hay. Pero si esto iba a ocurrir, ya es tiempo de que estuviera sucediendo. Ese tipo de estrategias se preparan con tiempo, no faltando escasos 100 días para las elecciones. Ahora, en México hace muchos años que las elecciones se observan literalmente con lupa, sin que ello signifique que estemos blindados, pero el Instituto Nacional Electoral deberá atender dos cosas de manera permanente: Estar atento a eventuales ataques en su contra, o bien, que las elecciones en su organización queden expuestas a una situación de esa naturaleza”.

—EU, se supone, también blinda sus elecciones desde siempre…

—Pero en el caso de la intromisión de terceros, a través de Facebook, éste es el primer caso que se presenta. Afortunadamente en México, antes de que inicien las campañas electorales, particularmente las presidenciales, han quedado anuladas”.

—¿Las campañas negras en las redes sociales no son parte de esas noticias falsas?

—Las campañas negras están, lamentablemente, íntima y creo que indisolublemente ligadas a la disputa electoral, pero no necesariamente son producto de intromisiones y uso de datos indebido por parte de empresas que utilizan las redes sociales. Pero en todo caso, el Instituto Nacional Electoral ha podido desarrollar, a lo largo de varios años, diversas herramientas que le permiten detectar el origen de dichas campañas de lodo y tratar de aminorar su efectividad”.

—Pero no deja de llamar la atención que hoy los políticos utilicen las redes sociales para tratar de hacerse daño entre sí, ¿no lo ve así?-

—“Esto tiene que ver con que internet siempre ha estado fuera de la mira de quienes organizan las elecciones. Por eso, esta sacudida a nivel mundial que significa la operación de Cambridge Analytica es un llamado a tiempo para evitar que permee en México la manipulación que acaba de ocurrir en Estados Unidos e incluso en un pueblo supuestamente con mayor cultura como es la Gran Bretaña, donde una situación similar, aparentemente, le hizo salir de la Unión Europea, el famoso Brexit”

—¿Hay manera de protegernos de una situación de esa naturaleza?

—“Bueno, existen los instrumentos y las instituciones, pero siempre habrá un riesgo. En México tenemos al Instituto Nacional Electoral, que cuenta con el mayor padrón electoral y es responsable de cuidar los datos personales de millones de mexicanos, y el Instituto Nacional de Transparencia, Acceso a la Información y Protección de Datos Personales, el INAI, cuya función primaria, su nombre lo dice, es vigilar que no haya mal uso de la información de los mexicanos”.

—El presidente del INE, Lorenzo Córdova, garantiza que el convenio con Facebook no pone en riesgo los datos personales de los mexicanos, ¿cuál es su opinión?

—“Vamos a ver. Eso lo tiene que decir el tiempo…”.

El convenio INE-Facebook, para publicar noticias oficiales

“El convenio es un derecho de deferencia hacia el INE, es decir, colocar la información oficial que el Instituto le vaya suministrando durante la jornada a fin de que los usuarios de esa red conozcan los datos oficiales y no únicamente lo que entre ellos mismos publican y que, no en pocas ocasiones, resultan noticias falsas o ‘fake news’”.

Protección de datos

“En México tenemos al Instituto Nacional Electoral, que cuenta con el mayor padrón electoral y es responsable de cuidar los datos personales de millones de mexicanos, y el Instituto Nacional de Transparencia, Acceso a la Información y Protección de Datos Personales, cuya función primaria, su nombre lo dice, es vigilar que no haya mal uso de la información de los mexicanos”.

http://www.cronica.com.mx/notas/2018/1071275.html

En Reporte Índigo se publicó sobre el particular la siguiente entrevista:

¿CÓMO PROTEGERNOS ANTE LA MANIPULACIÓN EN EL TERRENO DIGITAL?

Carlos Salazar

Para Alberto Nava en México no hay una cultura ciudadana ni un marco legal adecuado para poder enfrentar un fenómeno como el que se ha dado en Estados Unidos o el Reino Unido

Mar 30, 2018

Lectura 3 min

©

El reciente escándalo de manipulación de información para fines electorales perpetrada por la firma Cambridge Analytica, por medio de Facebook, podría no ser suficiente para cambiar la forma en que compartimos nuestra información a través de las redes; sin embargo, debería sentar un precedente en México sobre todo por la cercanía de las elecciones federales.

En el país, el único marco normativo que protege a los usuarios sobre la vulneración de sus datos personales Ley General de Protección de Datos Personales en Posesión de Particulares, una legislación cuyo garante es el INAI, así como la legislación en materia penal sobre delitos cibernéticos, la cual está obsoleta, según los expertos.

Para Alberto Nava, experto en cibercriminalidad del Instituto Nacional de Ciencias Penales (Inacipe), en México no hay una cultura ciudadana ni un marco legal adecuado para poder enfrentar un fenómeno como el que se ha dado en Estados Unidos o el Reino Unido, donde presuntamente se han utilizado datos personales para manipular procesos electorales.

“Debemos también tomar en cuenta que este tipo de cosas, como lo que sucedió con Cambridge Analytica, no van a inhibir el hecho de que las personas sigan subiendo su vida en las redes. Creo que la lección que debemos aprender es que la información que recibimos en las redes no siempre es fidedigna, y hay que aprender a corroborarla.

De ninguna manera la legislación es suficiente. Hace falta realmente sentarse a ver realmente el impacto que han tenido las redes en nuestra vida cotidiana. El hecho de que no vamos a cambiar ciertos patrones de uso, no se van a dejar de usar las redes de la forma que se usan actualmente, van a seguir influyendo en nuestra vida, así que ya llegó el tiempo de realmente revisar el marco regulatorio”.

El especialista del Inacipe asegura que casos como el de Cambridge Analytica, a pesar de que no se ha documentado una práctica similar en el país, deberían servir para tomar acciones preventivas y no solamente esperar a un acontecimiento de dicha naturaleza para actuar en consecuencia, sobre todo ahora que se aproximan cambios en el Consejo del INAI.

“En los próximos días, porque el INAI va a cambiar de Comisionados, y será importante observar si le entran a un tema tan urgente como este, o solo van a dejar pasar el tiempo. Esto no ha ocurrido como tal en el país, no se ha formado un precedente y sería muy interesante ver al INAI realmente responder a esto; yo los he visto callados, porque no saben si realmente el golpe le pegó a los usuarios en México”.

De igual forma, Nava argumenta que la legislación en materia de ciberdelitos en el Código Penal Federal tiene un rezago de al menos 12 años, ya que el impacto cotidiano que tienen las redes sociales data de 2006, y ha ido creciendo con los años sin que el marco regulatorio se haya modificado en consecuencia.

“Llegó el tiempo de realmente revisar el marco regulatorio y, de paso, revisemos cuál es el impacto de las tecnologías en nuestras leyes penales, que también se han quedado rezagadas en ese tema y que en muchas ocasiones nos damos cuentea de que el catálogo de delitos informáticos que hay en el Código Penal no han sido lo eficaces que debieran ser”.

https://www.reporteindigo.com/reporte/protegernos-ante-la-manipulacion-en-terreno-digital/

Comparto con mucho gusto la charla que sostuvimos el equipo del maestro Carlos Barragán Salvatierra (Director del Seminario de Derecho Penal de la Facultad de Derecho de la UNAM) y un servidor el 4 de abril de 2017, sobre tópicos de Derecho Penal.

liga del audio:

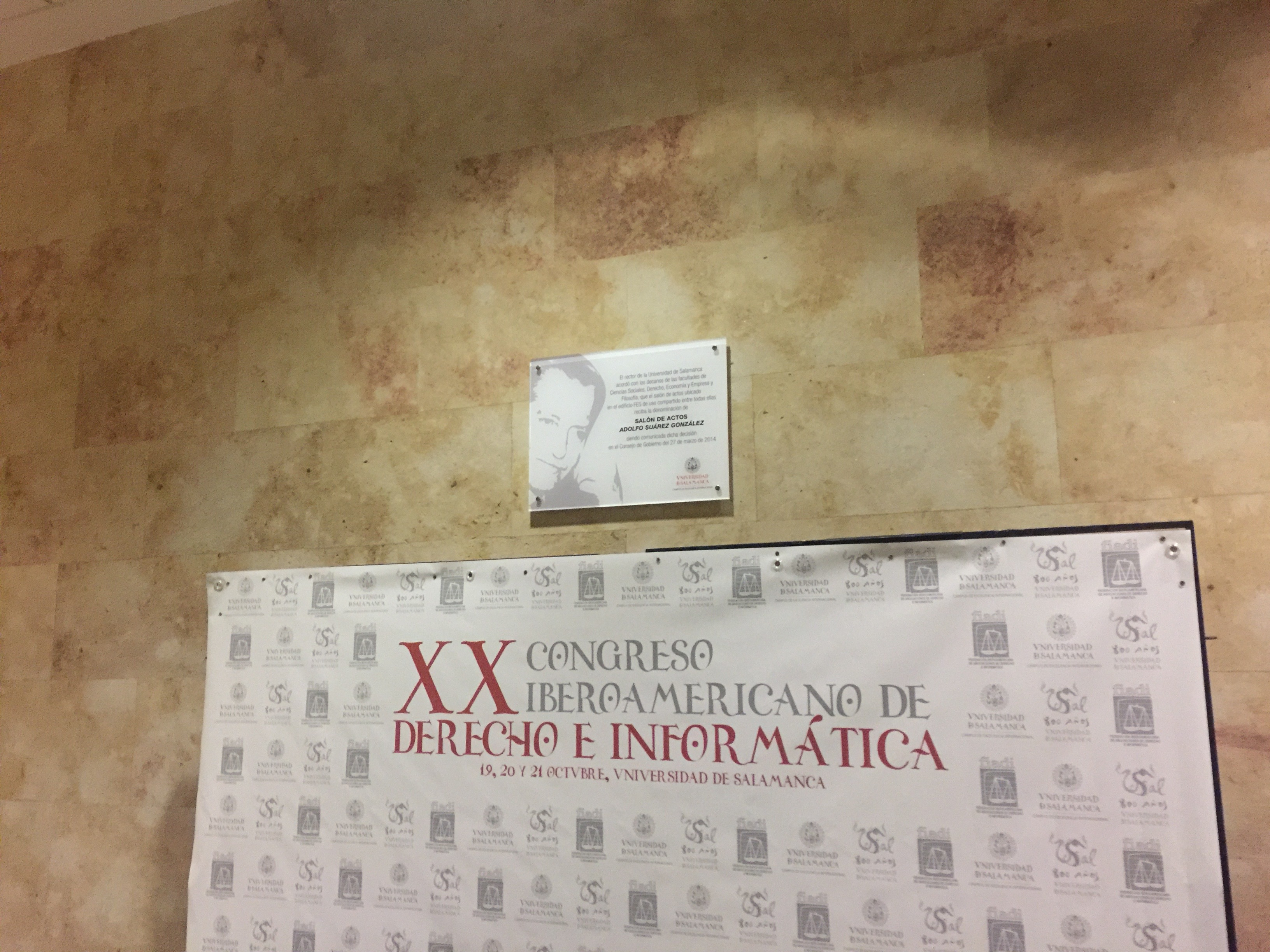

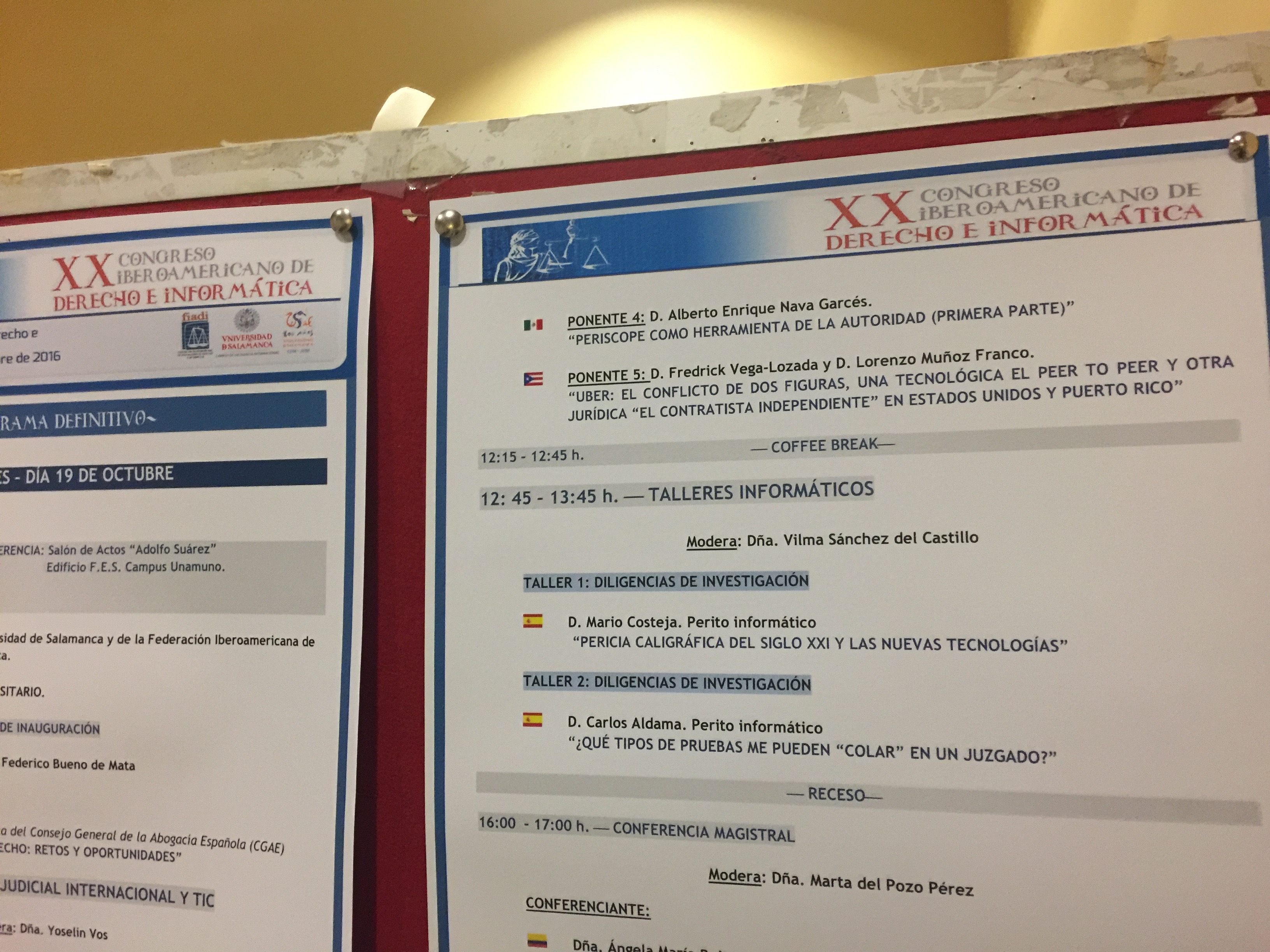

El 19 de octubre, tuve el honor de presentar una ponencia en la casa del gran maestro Don Miguel de Unamuno: la Universidad de Salamanca. En el marco de sus ochocientos años de historia, se llevó a cabo el XX CONGRESO IBEROAMERICANO DE DERECHO E INFORMÁTICA.

Mi tema fue periscope y su uso por parte de las autoridades. Es un tema polémico pues aunque sus propósitos parecieran ser válidos, lo cierto es que se utilizó en su momento esta herramienta digital ante la ineficacia de leyes y autoridades que pudieran contener el problema de: calles apartadas con botes, palos, piedras, etc., tiraderos de basura improvisados, franeleros, gente estacionada en lugares prohibidos, banquetas tomadas por particulares, entre otras conductas reprobables.

Así que en esas lejanas latitudes y en medio de un ambiente festivo por la cercanía de los 800 años de la Universidad (de hecho la ciudad está en franco remozamiento para tal efecto), presenté el trabajo correspondiente que fue publicado en las memorias del propio congreso y que en su parte medular (de la cual dí un avance para la revista el mundo del abogado) establezco:

«Este artículo es una reflexión derivada del uso que le ha dado un funcionario de la Delegación Miguel Hidalgo (Ciudad de México) a la aplicación Periscope, desde enero de 2016 a la fecha. Este hecho ha ocasionado tres momentos en particular: el primero, cuando al reprender (por cuestiones de justicia cívica) a una señora que tiraba basura en la calle, apareció el rostro de su hijo (que no era infractor ni partícipe) quien, por ser menor, quedó expuesto al discrimen social y a un reproche que no merecía; el segundo incidente ocurrió con una persona con aparente discapacidad que tuvo la misma suerte y, por último, se dio el caso de que al intentar bajar vehículos de la banqueta, el funcionario quedó sujeto a las amenazas del dueño de los vehículos, quien, al parecer, una semana después intentó privarlo de su libertad y cuya agresión terminó en lesiones y robo.

Semanas más tarde, el mismo funcionario volvió a utilizar la aplicación para exhibir a personas que, presuntamente (pero no probablemente), ejercían la prostitución, lo cual desencadenó una nueva protesta al sentirse este grupo vulnerado y discriminado por su aspecto y afectado en su dignidad.

Con estos antecedentes tenemos abierto un debate sobre el uso de esta aplicación, ya que en principio deben tomarse en cuenta los siguientes puntos:

Asimismo, la actuación del funcionario no debe confundirse con la del ciudadano en cuanto al margen de derechos y obligaciones, ni tampoco puede invocar derechos personales cuando está actuando como autoridad. Lo que no significa que las autoridades no estén protegidas por el derecho, como se suele argumentar. Por ello, existe un marco regulatorio para que puedan desempeñar sus funciones y no se afecte su función ni su persona.

La transparencia en todo caso debe procurarse desde la actuación del funcionario y no enfocando en la persona transgresora. Se debe documentar la actuación de la autoridad. Esto es, la autoridad puede documentar su actuación y de hecho es conveniente que esto sea obligatorio, porque así el ciudadano podrá pedir copia del video cuando considere que la autoridad le conculcó sus derechos, pero eso de ningún modo autoriza a la autoridad para dar a conocer, en tiempo real, presuntas faltas, porque no solo prejuzga, sino que se adelanta al criterio del juez cívico y expone al ciudadano a un reproche social que también puede resultar infamante.

Lo anterior ya ocurre con las grúas de la Ciudad de México que deben de grabar sus actuaciones, o en el caso de la videovigilancia que graba en tiempo real, pero solo mediante una solicitud a la autoridad y una vez que se haya justificado dar a conocer el contenido de sus grabaciones.

4.- La naturaleza de la aplicación Periscope, que se trata de una aplicación que en red social transmite video y audio en tiempo real. Y todo lo anterior se desató porque la titular de la Comisión de Derechos Humanos de la Ciudad de México, en lugar de emitir una recomendación, se limitó a hacer conjeturas de la actuación del funcionario delegacional.

Consideramos necesario hacer esta aclaración, pues en el caso que nos ocupa, estas cuestiones parecen haber sido obviadas del contenido del documento el cual resulta, y, por ende, ambiguo.»

La ponencia tuvo buena aceptación y recibí comentarios positivos sobre mi presentación (la cual fue transmitida en streaming y también hice lo propio a través de periscope, coincidentemente con el tema tratado).

El propio congreso fue también una ocasión para conocer a expertos en los temas de nuevas tecnologías, de cuyos encuentros destaco el de la Dra Bibiana Luz Clara, cuyas aportaciones fueron fundamentales para mis primeros trabajos en la materia y la cálida recepción del Dr. Federico Bueno De Mata, quien fue el encargado de la logística de este congreso y de la edición puntual de sus memorias.

No puedo dejar de agradecer el invaluable apoyo del INFOTEC para la realización de esta conferencia así como del viaje de investigación que hice a la par.

A continuación me permito compartir algunas imágenes de este evento.

Sin duda fue un privilegio académico poder estar en dichas aulas compartiendo experiencias con colegas de otras latitudes.

[1] De Dienheim Barriguete (2016) destaca: “Así pues, el derecho al respeto a la vida privada o intimidad, al honor e incluso a la imagen propia, son considerados ya como derechos humanos fundamentales, establecidos por diversos instrumentos internacionales como son la Declaración Universal de los Derechos Humanos aprobada por la Asamblea General de las Naciones Unidas en 1948 (artículo 12), el Pacto Internacional de Derechos Civiles y Políticos de 1966 (artículos 17 y 19), la Convención Americana sobre Derechos Humanos de 1969 (artículos 11 y 13), y en la Convención sobre los Derechos del Niño de 1989 (artículo 16), instrumentos todos estos firmados y ratificados por nuestro país. Cabe señalar que también existen otros instrumentos que establecen este derecho como son: la Convención de Roma para la Protección de los Derechos Humanos y las Libertades Fundamentales de 1959, la Declaración de los Derechos y Libertades Fundamentales aprobadas por el Parlamento Europeo y la Carta Africana de los Derechos del Hombre y de los Pueblos de 1981 y de los que México no es parte.”